信息來源:比特網(wǎng)

年度峰會RSA2017已于美國時間2月13日盛大開幕���,按照慣例�����,RSA組委會會根據(jù)參會組織所屬領(lǐng)域及發(fā)言人提報議題內(nèi)容提煉相關(guān)的熱門詞���,本屆大會也不例外��。DATA�、CLOUD、THREAT���、INTELLIGENCE等一直是近幾年的熱點領(lǐng)域��,從過去兩天的大會議題來看�����,今年又多了一個熱點——Ransomware(勒索軟件)��。

為什么勒索軟件會成為今年熱點

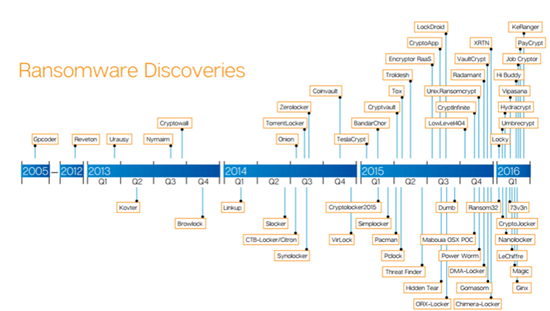

根據(jù)FBI發(fā)布的來看�����,2016年Q1發(fā)生的勒索事件中�����,被攻擊者向黑客支付的贖金就超過2億美元��,而2015年一整年僅有2400萬美元�����?��?ò退够鶎嶒炇襂T威脅演化2016第三季度報告顯示��,遭受加密勒索軟件攻擊的用戶數(shù)量增長了超過2倍,達到821865人����。賽門鐵克按照年份統(tǒng)計的勒索軟件�,上漲趨勢也非常明顯。

(賽門鐵克按照年份統(tǒng)計的勒索軟件)

勒索軟件能夠如此猖獗��,很大一部分原因在于它采用社交工程迷惑用戶�����,病毒借助惡意郵件對受害者狂轟濫炸以達到非法侵入目的���。從目前來看,有99%的勒索病毒來源于電子郵件的傳播��,犯罪者往往能夠抓住公眾或者目標(biāo)受眾所關(guān)心的話題�,打著“最新消息”、“中獎”����、“緋聞探秘”�����、“免費送iPhone”等旗號引誘用戶點擊病毒鏈接�,誘使用戶下載執(zhí)行惡意程序��,從而加密用戶���、文件乃至分區(qū)等等�����,對受害者實施敲詐勒索�����,有些勒索甚至危及性命����。

勒索軟件正在向大數(shù)據(jù)/云計算/物聯(lián)網(wǎng)等平臺擴散

綜合Datto和SentinelOne的數(shù)據(jù)來看���,Ransomware事件普遍發(fā)生在醫(yī)療�、交通���、政府�、酒店等行業(yè),并開始有向IOT����、工控,以及公有云領(lǐng)域擴散的趨勢��。

對勒索軟件的作者而言���,哪種方式能夠得到更多勒索贖��,哪種方式更容易黑入��,他們就會潛入��?�?梢韵胂?�,如果有夠多的利益誘惑,他們甚至敢勒索一個國家�。

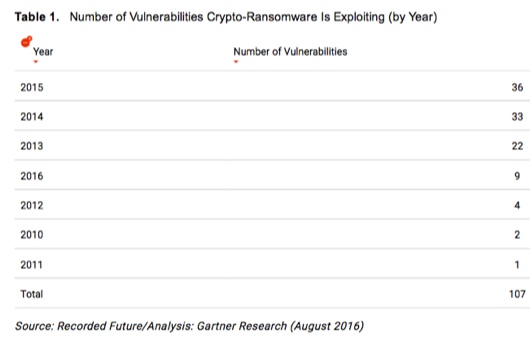

勒索軟件大量利用漏洞進行滲透

勒索軟件慣用伎倆是利用漏洞進行惡意軟件安裝,下面這張表����,列出了每年勒索軟件進行漏洞利用的數(shù)量����。出現(xiàn)新的漏洞利用時���,勒索軟件的作者會立刻進行相應(yīng)更新���,這樣就能感染到更多的設(shè)備,會有更多受害者�����,也就有更多贖金的可能��。是的���,他們很“勤奮”�����。

漏洞方式不靈就用釣魚作為突破手段

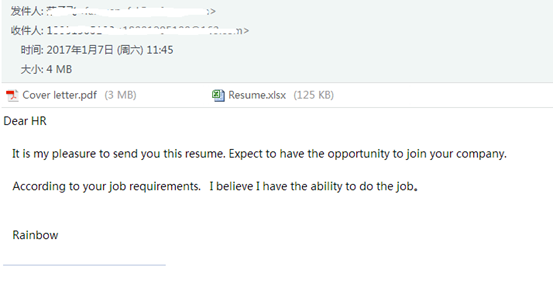

“ GoldenEye ”是勒索軟件 Petya 的一個變種系列�����,惡意宏代碼可執(zhí)行���、加密計算機上的文件����。加密完成后�����,代碼會修改主引導(dǎo)記錄( MBR )���,重新啟動電腦并加密磁盤文件�。此類釣魚郵件專門針對人力資源部門�����,HR需要大量打開陌生人的電子郵件和附件去了解求職者情況的特性就讓不法分子鉆了空子�����,����,

通常,釣魚郵件中包含兩個附件��,其中一個附件是正常的PDF 求職信����,目的是為了迷惑受害者讓她相信這確實是一個求職者。此后��,受害者會打開另外一個帶有惡意宏功能的 Excel 文件��。 Excel 會顯示一個正在加載的圖片并請求受害者啟用內(nèi)容��,以便繼續(xù)加載宏文件���。一旦受害者單擊“啟用內(nèi)容”宏內(nèi)的代碼將被執(zhí)行并啟動加密文件進程�����,使受害者無法訪問文件���。

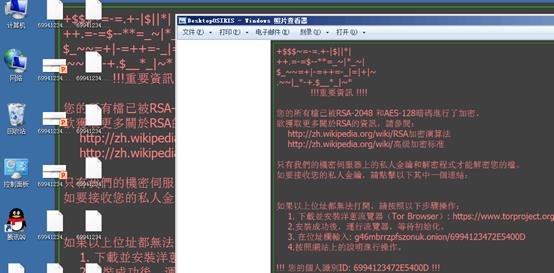

勒索軟件“ GoldenEye ”會以 8 個字符的隨機擴展名加密文件,所有文件加密后��,將會顯示一個勒索信“你的文件已被加密.txt”。

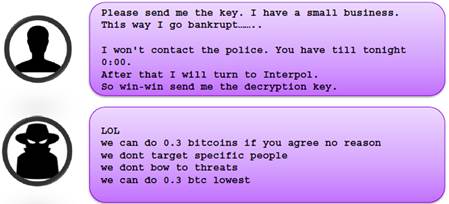

而用戶中招后 往往是付了贖金還被撕票

黑客攻破主機��,通常會加密鎖定用戶的關(guān)鍵文件����、文件夾等(比如Windows的用戶目錄、My Documents��、相片�、工作有關(guān)的docx/xlsx等),讓受害者不能訪問�,并向受害者發(fā)出或者留下勒索信息,勒索的贖金通常通過比特幣來支付��,通常是半個到1個比特幣����。從調(diào)研數(shù)據(jù)來看,接近一半的受害者會支付贖金想要恢復(fù)數(shù)據(jù)��,但不幸的是四分之一的受害者依然得不到恢復(fù)——“付贖金�,依然被撕票”。

所以防范勒索軟件攻擊 是個系統(tǒng)化工程

會議中來自于Stanford University的CISO����、Datto的Chief Technology Officer��、SentinelOne的Chief of Security Strategy�、DataGravity的CISO等專家一致表示當(dāng)前針對勒索軟件的防護沒有“銀彈”����,是一個系統(tǒng)化的工程����,重點是:

1、 需要從人員的安全意識培訓(xùn)入手�����,降低人為引入的威脅��。

小編:勒索軟件大多通過釣魚郵件方式撒網(wǎng)��,用戶不小心接收打開后中招�。所以,提高用戶的安全意識很重要��。從源頭上進行的防護�。

2、 做好數(shù)據(jù)備份與持續(xù)更新�����,在關(guān)鍵時刻可以發(fā)揮作用。

小編:備份���、備份��、備份�����,重要的事情說三遍��。另外����,備份需要3-2-1的原則:至少3份拷貝�����,存放在2個地方(異地備份)��,1個離線備份���。事實上���,還出現(xiàn)過這種“意外”���,個別用戶做了備份,卻是在線的�����,結(jié)果也被勒索軟件一起給加密了����,真是哭笑不得����。

3、 保證操作系統(tǒng)更新到最新的版本��,降低受攻擊的可能性��。

4��、 應(yīng)用防病毒�、未知威脅檢測等技術(shù)對勒索軟件進行檢測與防護。

提升安全意識 不僅需要培訓(xùn)更需要培養(yǎng)

事實上���,安全意識培養(yǎng)在ISO27001信息安全管理體系標(biāo)準(zhǔn)要求中也占據(jù)一個獨立的控制項�����,��,足以說明他的重要程度�。

因為安全意識不是簡單一次兩次培訓(xùn)就能提升的,它需要一個較長的時期來滲透����,所以用“培養(yǎng)”更為貼切些。在安全意識培養(yǎng)方面��,綠盟科技結(jié)合國內(nèi)近期大規(guī)模出現(xiàn)的勒索軟件攻擊事件(如locky勒索軟件等)���,推出了“釣魚郵件測試平臺”及相關(guān)服務(wù)���。

平臺還可以通過自定義郵件模擬最新的勒索變種,定向了解單位某部門或某部分員工的意識形態(tài);通過反復(fù)測試的方式�,輔助以安全教育,提升安全警惕性和辨別能力�����,防患于未然。

當(dāng)然還需要從技術(shù)層面抵御勒索軟件

已知勒索軟件比較好查殺����,但往往攻擊者為了躲避查殺,會繞開“已知”想盡各種“未知”招數(shù)���。這個時候���,動態(tài)分析引擎就起到?jīng)Q定性作用,它會在系統(tǒng)中動態(tài)跟蹤目標(biāo)樣本的執(zhí)行動作����,一旦“不軌”����,立刻“抓獲”。

2016年年底�,綠盟威脅分析系統(tǒng)(NSFOCUS TAC)幫助華中某大型煙草公司的客戶檢測到勒索軟件,通過部署的NSFOCUS TAC產(chǎn)品�����,動態(tài)分析引擎發(fā)現(xiàn)了這個惡意軟件��,工程同事在虛擬機里驗證,分析了勒索軟件的最新趨勢����,并給出解決方案。

用綠盟遠程安全評估系統(tǒng)RSAS 應(yīng)對勒索軟件攻擊大數(shù)據(jù)平臺

近期���,部分黑客組織針對ElasticSearch��、MongoDB��、Hadoop集群等大數(shù)據(jù)平臺進行了勒索攻擊��。統(tǒng)計結(jié)果顯示����,已有至少34000多臺MongoDB數(shù)據(jù)庫被黑客組織入侵�����。超過了2711臺ElasticSearch服務(wù)器受到黑攻擊��,數(shù)據(jù)庫中的數(shù)據(jù)均被黑客加密并索要贖金�。緊隨這兩個攻擊事件,目前已經(jīng)有黑客將目標(biāo)指向Hadoop集群。目前綠盟遠程安全評估系統(tǒng)(NSFOCUS RSAS)已開發(fā)相關(guān)原理檢測插件����,即將于本周發(fā)布相關(guān)插件升級包:rsas-vulsys-V6.0R02F01.0502.dat,已采購綠盟RSAS產(chǎn)品的廣大客戶盡快升級檢測��,及時發(fā)現(xiàn)安全隱患�����,防止您的寶貴資產(chǎn)遭受損失�。