信息來(lái)源:FreeBuf

可怕的Shamoon惡意程序����,即Disttrack,最近重現(xiàn)江湖����。政府機(jī)構(gòu)和威脅情報(bào)公司正在調(diào)查最近一系列與其相關(guān)的攻擊事件。那么����,Shamoon又引起了哪些血雨腥風(fēng),詳情請(qǐng)看孫毛毛同學(xué)的報(bào)道����。

背景

Shamoon首秀發(fā)生在2012年8月15日,當(dāng)時(shí)沙特阿拉伯石油公司Saudi Aramco對(duì)外宣布����,其系統(tǒng)和內(nèi)部網(wǎng)絡(luò)遭遇了網(wǎng)絡(luò)攻擊。根據(jù)該公司提供的信息����,Shamoon感染了3萬(wàn)多個(gè)工作站����。

2016年12月����,安全專家觀察到新一波利用Shamoon惡意程序發(fā)起的網(wǎng)絡(luò)攻擊。Palo Alto Networks和Symantec的安全專家都報(bào)道了針對(duì)某個(gè)沙特阿拉伯企業(yè)的網(wǎng)絡(luò)攻擊����。Shamoon的新變種,也就是所謂的Shamoon 2����,會(huì)用3歲敘利亞小男孩陳尸土耳其海岸的照片改寫(xiě)感染設(shè)備上的MBR����。

據(jù)Symantec的報(bào)道,Shamoon為何突然卷土重來(lái)����,目前尚未可知。但是����,因?yàn)镾hamoon的payload破壞性極強(qiáng)����,攻擊者很明顯是要讓其目標(biāo)警醒起來(lái)����。

今年1月,Palo Alto Networks的研究人員發(fā)現(xiàn)了新的Shamoon 2惡意程序����,針對(duì)的是一些可視化產(chǎn)品。IBM X-Force事件響應(yīng)和情報(bào)服務(wù)(IRIS)的研究人員認(rèn)為����,Shamoon惡意程序是沙特阿拉伯和伊朗兩國(guó)間信息戰(zhàn)爭(zhēng)的重要元素。研究人員已發(fā)現(xiàn)用來(lái)傳輸Shamoon的服務(wù)器����,并已攻入攻擊者使用的服務(wù)器,收集了更多信息����,以研究Shamoon帶來(lái)的威脅及其攻擊鏈。

據(jù)IBM的報(bào)告����,專家認(rèn)為����,最近攻擊事件中使用Shamoon的攻擊者高度依賴武器化文件����,攻擊者構(gòu)建這些文件以利用PowerShell建立最初的據(jù)點(diǎn),并發(fā)起后續(xù)的行動(dòng)����。

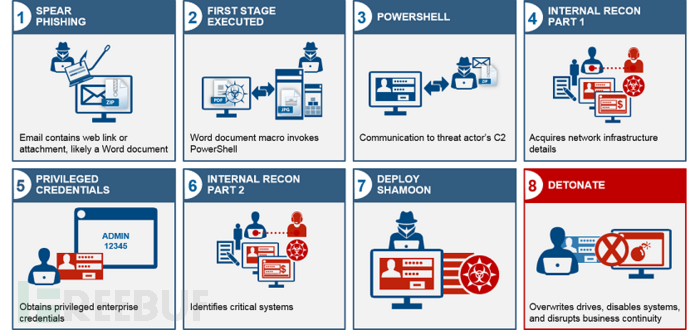

攻擊過(guò)程

1. 攻擊者向目標(biāo)企業(yè)的員工發(fā)送釣魚(yú)郵件。郵件中包含一個(gè)Office文檔的附件����。

2. 打開(kāi)附件,觸發(fā)PowerShell腳本����,運(yùn)行命令行,訪問(wèn)感染設(shè)備����。

3. 攻擊者與感染設(shè)備通信����,并遠(yuǎn)程在感染設(shè)備上執(zhí)行命令����。

4. 攻擊者利用其訪問(wèn)權(quán)限����,部署其他工具和惡意程序至其他端點(diǎn),或在網(wǎng)絡(luò)中提升權(quán)限����。

5. 攻擊者連接其他系統(tǒng),定位關(guān)鍵服務(wù)器����,來(lái)研究該網(wǎng)絡(luò)。

6. 攻擊者部署Shamoon惡意程序����。

7. Shamoon開(kāi)始爆發(fā),企業(yè)中所有感染設(shè)備上的硬盤數(shù)據(jù)都會(huì)被徹底刪除����。

攻擊者一般通過(guò)冒充可信人員,比如沙特阿拉伯商務(wù)投資部或埃及軟件公司IT Worx����,向目標(biāo)對(duì)象發(fā)起魚(yú)叉式釣魚(yú)攻擊����。通過(guò)郵件發(fā)過(guò)來(lái)的Word文檔一般標(biāo)記為簡(jiǎn)歷����、醫(yī)保材料或者密碼策略指南等受害者可能感興趣的內(nèi)容。文件中包含一個(gè)惡意宏����,這個(gè)惡意宏就是攻擊的開(kāi)端。當(dāng)受害者運(yùn)行宏時(shí)����,它會(huì)啟動(dòng)兩個(gè)Powershell腳本。

第一個(gè)腳本通過(guò)HTTP從139.59.46.154:3485/eiloShaegae1上下載并執(zhí)行令一個(gè)Powershell腳本����。第二個(gè)腳本使用VirtualAlloc庫(kù)調(diào)用,建立內(nèi)存緩沖����,并通過(guò)HTTP從45.76.128.165:4443/0w0O6上獲取shell代碼,拷貝至該緩沖區(qū)����,并用CreateThread執(zhí)行代碼。這個(gè)線程會(huì)建立另一個(gè)緩沖區(qū)����,然后把從45.76.128.165:4443/0w0O6上獲取的一個(gè)PowerShell腳本放到這個(gè)緩沖區(qū),并運(yùn)行該腳本����。

根據(jù)我們對(duì)此惡意文檔的觀察,我們發(fā)現(xiàn)后續(xù)shell會(huì)話可能與Metasploit的Meterpreter有關(guān)����,部署了其他的工具和惡意程序后,再部署了三個(gè)與Shamoon有關(guān)的文件:ntertmgr32.exe����、ntertmgr64.exe和vdsk911.sys。研究人員發(fā)現(xiàn)了用來(lái)放置這些惡意可執(zhí)行文件并發(fā)起攻擊的兩個(gè)web域:

Ntg-sa[.]com����,偽裝為沙特阿拉伯石化公司Namer Trading Group合法域ntg.sa.com。

maps-modon[.]club����,假冒maps.modon.gov.sa����,這個(gè)網(wǎng)站與沙特阿拉伯工業(yè)產(chǎn)權(quán)機(jī)構(gòu)有關(guān)����。

系統(tǒng)管理員可根據(jù)上述信息,檢查與上述域有關(guān)的連接����,并加以阻止。研究人員還發(fā)現(xiàn)����,攻擊者利用感染設(shè)備,來(lái)偵察并收集網(wǎng)絡(luò)中的信息����,并盜取敏感數(shù)據(jù)。這個(gè)階段完成后����,攻擊者將部署Shamoon payload。沙特阿拉伯已提醒當(dāng)?shù)仄髽I(yè)����,注意防范Shamoon惡意程序����。專家認(rèn)為����,攻擊者將臨時(shí)隱身����、改變戰(zhàn)略,并繼續(xù)其行動(dòng)����。

報(bào)告全文:

IBM:

https://securityintelligence.com/the-full-shamoon-how-the-devastating-malware-was-inserted-into-networks/

Symantec:

https://www.symantec.com/connect/blogs/shamoon-back-dead-and-destructive-ever