國外安全媒體這兩天都在爭相報道����,疑似來自中國的黑客組織APT10最近正在行動。據(jù)外媒報道�,本周內(nèi),普華永道�����、BAE Systems和Fidelis Cybersecurity分別發(fā)布了不同的報告���,披露了這個他們宣稱是我國黑客組織的APT10針對全球多家MSP服務(wù)供應(yīng)商和美國對外貿(mào)易委員會的攻擊行為���。這一周的兩波攻擊分別被這些機構(gòu)命名為Operation Cloud Hopper和Operation TradeSecret。

Operation Cloud Hopper

英國普華永道研究所和BAE系統(tǒng)公司的安全專家宣稱近日發(fā)現(xiàn)了一起大面積攻擊行動——“Operation Cloud Hopper”(云料斗行動)�,攻擊全球范圍內(nèi)多國MSP供應(yīng)商。安全專家將這一行動歸咎于APT10���,并認為APT10是來自我國的APT組織���。

行動目的

報告中提到����,Operation Cloud Hopper攻擊行動利用事先深入調(diào)查好的魚叉式釣魚信息�����,攻擊MSP服務(wù)供應(yīng)商�����。APT10黑客通過該手段獲得合法登錄憑證����,訪問MPS服務(wù)供應(yīng)商客戶的網(wǎng)絡(luò),獲取敏感數(shù)據(jù)�。據(jù)報告,APT10的目的在于開展網(wǎng)絡(luò)間諜行為���,攻擊供應(yīng)鏈���,盜取受害者的IP知識資產(chǎn)�����。根據(jù)普華永道的報告,APT10從眾多受害者網(wǎng)絡(luò)中獲取了大量數(shù)據(jù)�����。

“我們認為我們觀察到的針對MSP的攻擊是一場大規(guī)模供應(yīng)鏈攻擊的一部分�。”

為什么認為是APT10

安全專家發(fā)現(xiàn)攻擊者使用的惡意程序與其他據(jù)稱是APT10的攻擊行動中所用到的惡意程序相同����,其中最常用的就是Poison Ivy RAT和PlugX。專家注意到APT10從2016年年中左右�,開始重新使用PlugX、ChChes�����、Quasar和RedLeaves�。

“自2016年早些時候開始,APT10明顯擴大了其規(guī)模�,提升了能力,包括新增的幾個定制化工具�����。2013年FireEye發(fā)布Poison Ivy相關(guān)報告,報告中全面分析了該惡意程序的功能和特性�,以及包括APT10在內(nèi)的幾個中國背景威脅源對該惡意程序的使用;報告發(fā)布之后����,APT10停用了Poison Ivy。從2014到2016年�,APT10主要使用PlugX,并積極提升和部署新版本�,同時將其C2功能標準化?!?/span>

為什么認為與我國有關(guān)

據(jù)報告,英國普華永道研究所和BAE系統(tǒng)公司判斷�,APT10很可能是中國背景的威脅源。該判斷基于以下幾點:

1. 網(wǎng)絡(luò)安全界普遍認為APT10是中國背景威脅源���。

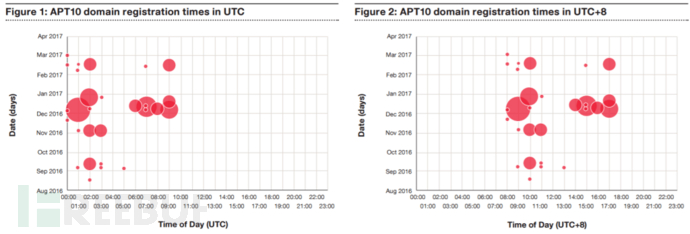

2. 安全專家分析了惡意程序二進制碼編譯時間�����、APT10所有域注冊時間和大部分入侵行動���,發(fā)現(xiàn)其工作模式與中國標準時間(UTC+8)一致�����。

3. APT10根據(jù)地域政治緊張局勢攻擊外交團體����、政治團體和特定商業(yè)企業(yè)的行為����,與中國戰(zhàn)略利益非常契合���。

完整報告請看:

https://www.pwc.co.uk/cyber-security/pdf/cloud-hopper-report-final-v3.pdf

Operation TradeSecret

就在習(xí)大大訪問美國的當下�����,另一家安全公司Fidelis Cybersecurity發(fā)布了另一篇名為《Operation TradeSecret: Cyber Espionage at the Heart of Global Trade》(秘密交易行動:針對全球貿(mào)易中心的網(wǎng)絡(luò)間諜活動)����。據(jù)報告����,APT10黑客組織曾在今年2月份向美國全國對外貿(mào)易委員會(NFTC)的“Events”(活動)頁面中植入惡意程序。

這一針對NFTC網(wǎng)站的攻擊活動,被冠名為“Operation TradeSecret”����。專家認為攻擊活動是為了監(jiān)控主要行業(yè)巨頭和與美國貿(mào)易政策活動緊密相關(guān)的游說團體。

具體活動

據(jù)報告���,黑客在NFTC網(wǎng)站中植入惡意鏈接����,并邀請NFTC理事去登記一個將于3月7日在華盛頓召開的會議�����。但是點擊鏈接之后���,實際會部署一個叫做“Scanbox”的間諜工具�。

Scanbox早在2014年就已經(jīng)投入使用了�����,據(jù)稱與我國有關(guān)的黑客組織也曾經(jīng)使用過Scanbox�����。據(jù)Fidelis研究員John Bambenek的說法,Scanbox能夠記錄受害者運行的軟件類型和版本����,并在目標計算機中運行鍵盤記錄程序。

“這個攻擊本質(zhì)上是偵察攻擊�。任何訪問日歷條目的訪客都會暴露其軟件版本,運行的JavaScript鍵盤記錄程序則會暴露訪問者的身份�����。

“一般來講����,這種類型的攻擊都是用來精確識別目標身份���,幫助攻擊者利用目標對象的弱點來發(fā)起針對性的釣魚攻擊����?����!?/span>

NFTC網(wǎng)站上的惡意鏈接在2月27日跟3月1日之間是活躍的�。Fidelis聯(lián)系NFTC后,鏈接已被移除。

NFTC的員工和理事會是影響力比較大的個人和企業(yè)���,包括世貿(mào)組織副總干事Rufus Yerxa�����,谷歌�、亞馬遜�����、易趣�、IBM、可口可樂����、微軟、甲骨文�、思科、畢馬威���、輝瑞�、Visa���、福特�、哈里伯頓和沃爾瑪?shù)却笮推髽I(yè)的高層。

雖然沒有檢測到進一步的攻擊����,但Fidelis認為黑客的目標是與本周中美貿(mào)易談判相關(guān)的所有實體。

Fidelis報告中還提到一起類似的攻擊���,仿冒日本外務(wù)省網(wǎng)站�,而普華永道的報告中也披露了APT10針對日本的攻擊行為����。

完整報告請看:

https://www.fidelissecurity.com/TradeSecret

*參考來源:thehackernews、securityaffairs�、securityweek�,本文作者:白熊,轉(zhuǎn)載請注明來自FreeBuf.COM