信息來(lái)源:安全牛

漏洞挖掘是安全研究人員津津樂(lè)道的一項(xiàng)任務(wù)。從開(kāi)始滲透測(cè)試網(wǎng)站到發(fā)現(xiàn)漏洞�����,然后提交給廠商,整個(gè)過(guò)程會(huì)耗費(fèi)白帽子們大量的時(shí)間精力�����,甚至不得不連續(xù)幾個(gè)日夜守在電腦面前反復(fù)測(cè)試�����。尤其是針對(duì)Windows系統(tǒng)的漏洞挖掘�����,由于微軟沒(méi)有提供源碼�����,人工挖掘需要逆向分析�����,再加上微軟的代碼很龐大�����,人工挖掘可謂極其費(fèi)時(shí)費(fèi)力�����。

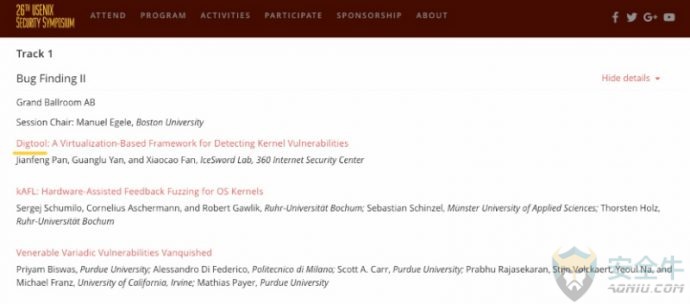

那么�����,如何才能又快又多地發(fā)現(xiàn)系統(tǒng)漏洞呢�����?在8月16日——18日召開(kāi)的USENIX Security會(huì)議上�����,360冰刃實(shí)驗(yàn)室將會(huì)帶來(lái)《Digtool:A Virtualization-Based Framework for Detecting Kernel Vulnerabilities》的議題分享�����,介紹四種類(lèi)型的Windows漏洞自動(dòng)挖掘技術(shù)�����。

“跑一局游戲�����,十幾個(gè)漏洞就挖到了”

Digtool是360冰刃實(shí)驗(yàn)室自主開(kāi)發(fā)的一款Windows漏洞自動(dòng)化挖掘系統(tǒng),主要利用“基于硬件的路徑探測(cè)方法和基于硬件虛擬化的錯(cuò)誤檢測(cè)機(jī)制”進(jìn)行檢測(cè)�����,捕獲程序執(zhí)行過(guò)程中觸發(fā)的漏洞�����。“Digtool自動(dòng)化挖掘系統(tǒng)成果顯著�����,具有學(xué)術(shù)和工業(yè)雙重價(jià)值�����?����!?360冰刃實(shí)驗(yàn)室掌門(mén)人潘劍鋒表示�����。

Digtool是第一款利用硬件虛擬化技術(shù)的實(shí)用化自動(dòng)漏洞挖掘系統(tǒng)�����;也是一款“黑盒”漏洞挖掘系統(tǒng),不需要基于源碼即可完成漏洞挖掘�����;更驚艷的一點(diǎn)是�����,Digtool可以實(shí)現(xiàn)自動(dòng)化�����、批量化工作�����,“可能只需要跑一局游戲�����,十幾個(gè)漏洞就挖到了�����?����!?/span>

Digtool的工作流程就像挖沙淘金一樣:首先�����,Digtool可以記錄內(nèi)存訪問(wèn)日志�����,這就實(shí)現(xiàn)了第一步挖沙的過(guò)程�����;進(jìn)而�����,Digtool的分析模塊會(huì)進(jìn)行分析�����,一旦符合主要的六種漏洞行為特征規(guī)則,便實(shí)現(xiàn)了一次“淘金”�����,也就意味著找到一個(gè)漏洞�����。利用Digtool�����,冰刃實(shí)驗(yàn)室在短期的初步功能驗(yàn)證實(shí)驗(yàn)中就已經(jīng)挖掘到20個(gè)微軟內(nèi)核漏洞�����,以及41個(gè)來(lái)自殺毒廠商的驅(qū)動(dòng)漏洞�����。

Digtool帶來(lái)Windows漏洞挖掘新方向

潘劍鋒搭建了Digtool系統(tǒng)的虛擬化挖掘框架�����,這也是Digtool最具技術(shù)含量的部分�����,相當(dāng)于整個(gè)系統(tǒng)的基石�����。其虛擬機(jī)監(jiān)控器原理類(lèi)似于當(dāng)前主流的云服務(wù)基礎(chǔ)虛擬化框架(如XEN/Hyper-v等)�����,但并不依賴(lài)它們�����,而是一個(gè)新的虛擬化基礎(chǔ)框架�����,含金量極高�����。

在最近的Blackhat演講中�����,Google project zero的成員j00ru就引用了冰刃實(shí)驗(yàn)室Digtool自動(dòng)化挖掘Windows 內(nèi)核信息泄漏漏洞的方法?����!禬indows Internals》的作者之一Alex Ionescu也稱(chēng)贊這是一個(gè)“很棒的項(xiàng)目”�����。冰刃實(shí)驗(yàn)室與j00ru用了不同的技巧都挖掘到了大量的windows 內(nèi)核信息泄露漏洞�����,但冰刃實(shí)驗(yàn)室的Digtool速度更快�����,對(duì)于系統(tǒng)的性能損失更小�����,同時(shí)檢測(cè)漏洞種類(lèi)也更全面�����。

可以說(shuō)�����,Digtool的出現(xiàn)讓W(xué)indows內(nèi)核漏洞挖掘有了質(zhì)的飛躍�����。以往的人工挖掘耗時(shí)耗力�����,安全研究員需要一行一行分析代碼�����,Digtool系統(tǒng)大大提高了漏洞挖掘的自動(dòng)化程度�����,改變了漏洞挖掘的運(yùn)作模式�����,同時(shí)也提高了速度和精準(zhǔn)度�����,能夠在第一現(xiàn)場(chǎng)發(fā)現(xiàn)漏洞。

全球頂級(jí)安全會(huì)議首次迎來(lái)中國(guó)公司

USENIX Security是信息安全領(lǐng)域“四大”頂級(jí)學(xué)術(shù)會(huì)議(此外還包括S&P�����,CCS�����,NDSS)之一�����,始于上世紀(jì)90年代初�����;同時(shí)�����,USENIX Security 被中國(guó)計(jì)算機(jī)學(xué)會(huì)(CCF)歸為“網(wǎng)絡(luò)與信息安全”A類(lèi)會(huì)議(共分為ABC三類(lèi)�����,A類(lèi)最佳)�����;被清華大學(xué)列為計(jì)算機(jī)科學(xué)與技術(shù)系的重要國(guó)際學(xué)術(shù)會(huì)議A類(lèi)會(huì)議�����。

從2014年復(fù)旦大學(xué)接收第一篇開(kāi)始�����,截至2016年�����,大陸地區(qū)共計(jì)5篇被錄用�����,均為高校的聯(lián)合研究成果�����,但尚未有中國(guó)公司的獨(dú)立研究成果被發(fā)表�����。今年,冰刃實(shí)驗(yàn)室在USENIX Security的投稿被成功收錄�����,意味著360成為了獨(dú)立研究并以第一作者身份發(fā)表研究成果的首家中國(guó)公司�����。

今年USENIX Security共收到投稿522篇�����,最終收錄85篇�����,錄用比例不足16.3%�����。擁有24年歷史的頂級(jí)安全會(huì)議首次迎來(lái)中國(guó)公司�����,也標(biāo)志著在學(xué)術(shù)安全研究領(lǐng)域�����,360也已經(jīng)達(dá)到國(guó)際一流水平�����。

作為360系統(tǒng)內(nèi)核安全研究的頂級(jí)團(tuán)隊(duì)�����,僅從2016年2月至2017年7月�����,冰刃實(shí)驗(yàn)室就獲得了谷歌�����、微軟兩大操作系統(tǒng)廠商的139次致謝�����。其中谷歌安卓?jī)?nèi)核漏洞致謝數(shù)目排名全球第一�����,另外還獲得華為致謝19次、蘋(píng)果致謝2次�����,同時(shí)還給高通報(bào)告42個(gè)漏洞并得到確認(rèn)�����。

注:360冰刃實(shí)驗(yàn)室(IceSword Lab)是PC與移動(dòng)內(nèi)核的研發(fā)實(shí)驗(yàn)室�����,研究方向是PC與移動(dòng)操作系統(tǒng)內(nèi)核�����、安全技術(shù)以及虛擬化技術(shù)�����。