信息來(lái)源:secdoctor

網(wǎng)絡(luò)安全公司 IOActive 研究人員 Alejandro Hernández 近期通過(guò)測(cè)試 Google 應(yīng)用商店和蘋果商店中最常用的 21 款移動(dòng)證券交易應(yīng)用程序后發(fā)現(xiàn)多處安全漏洞,可導(dǎo)致泄露用戶密碼及其財(cái)務(wù)信息����。

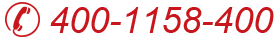

研究員 Hernández 通過(guò)分析了 21 款應(yīng)用程序的生物識(shí)別身份驗(yàn)證、隱私模式����、鎖定時(shí)間、加密技術(shù)�、root 檢測(cè)、社交媒體風(fēng)險(xiǎn)等功能后發(fā)現(xiàn)有 4 款應(yīng)用以明文形式暴露用戶密碼�,這意味著能夠物理訪問(wèn)設(shè)備的攻擊者可以輕松登錄交易賬號(hào)并竊取資金。此外�����,近 2/3 的應(yīng)用程序?qū)⒚舾袛?shù)據(jù)發(fā)送到日志文件����,允許具備物理訪問(wèn)權(quán)限的攻擊者了解用戶的凈值、投資策略與賬戶余額�。

圖1:IOActive 針對(duì) 21 款應(yīng)用的評(píng)分審計(jì)結(jié)果

據(jù)悉,上述應(yīng)用程序中有 2 款使用了未加密的 HTTP 通道傳輸與接收數(shù)據(jù);13 款應(yīng)用雖然使用了加密的 HTTPS 通道����,但不會(huì)通過(guò)驗(yàn)證其 SSL 證書檢查遠(yuǎn)程節(jié)點(diǎn)���。如果用戶使用公共 Wi-Fi 熱點(diǎn)而未采取防御措施時(shí),這兩處漏洞都將使不法分子利用 “中間人(MitM)” 攻擊竊聽與篡改重要數(shù)據(jù)���。

圖2:測(cè)試應(yīng)用程序中存在 Cleartext 密碼問(wèn)題

IOActive 表示����,他們?cè)谄溲芯客瓿珊罅⒓赐ㄖ舜祟悜?yīng)用程序的開發(fā)人員���。由于事件仍在處理當(dāng)中���,IOActive 決定暫不公開測(cè)試應(yīng)用名稱。此外�,為更好的保障用戶交易環(huán)境,公司鼓勵(lì)監(jiān)管機(jī)構(gòu)提高平臺(tái)安全態(tài)勢(shì)�����。