信息來源:FreeBuf

近日安全公司Malwarebytes的研究人員對一款惡意Chrome擴展程序進行了深入調(diào)查����。

惡意軟件感染用戶過程

該款款惡意Chrome擴展程序可以監(jiān)控用戶的上網(wǎng)行為習慣,并自動出現(xiàn)彈窗����,并干擾用戶正常上網(wǎng)����。同時安全公司Malwarebytes的研究人員發(fā)現(xiàn)該惡意程序活動將會強迫用戶安裝包含有惡意程序的Chrome擴展����。首先惡意攻擊者會先創(chuàng)建一個網(wǎng)站,不幸訪問該網(wǎng)站的用戶會收到持續(xù)不斷的彈窗來推薦用戶安裝惡意擴展程序����。如果用戶選擇關閉,則會繼續(xù)跳出另外一個����。總之就是會接二連三的出現(xiàn)彈窗����,如果當用戶將鼠標移動虛晃至瀏覽器或點擊關閉按鈕的時候就會出現(xiàn)更大的對話框,并會出現(xiàn)在頂部����,而網(wǎng)站的后臺也會播放很嘈雜的聲音。

早前曾出現(xiàn)一款名為 eFast Browser的惡意程序����,該惡意程序一反傳統(tǒng)偽裝成瀏覽器延伸套件植入的方式����,直接化身為瀏覽器劫持系統(tǒng)檔案關聯(lián)����,讓使用者在不知不覺中落入它的圈套。

Malwarebytes 的報告曾指出����,該惡意程序一旦成功安裝,eFast Browser 會嘗試刪除 Chrome 并取而代之����,并劫持相關的系統(tǒng)檔案關聯(lián)如 htm/html、pdf����、jpg����、webp、xht 等����,以及網(wǎng)絡傳輸協(xié)定如 ftp����、http/https����、nntp、sms����、webcal 等。另外值得注意的是 eFast Browser 的開發(fā)是建基于 Chromium 開源計劃����,因此無論是瀏覽器圖示、界面以及功能都與 Chrome 非常相似����,看起來就像其他由 Chromium 開源計劃下開發(fā)出來的正規(guī)瀏覽器,容易迷惑對此不熟悉的用戶����,讓用戶無法察覺 Chrome 瀏覽器已被取代。

目前影響范圍較小

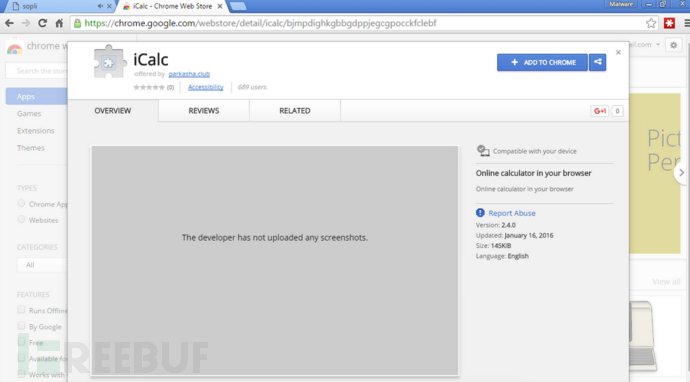

Malwarebytes的安全團隊分享了該惡意擴展的演示(見下文)����,Chrome 瀏覽器將會在使用者瀏覽會建議安裝任何惡意軟件的網(wǎng)站前����,出現(xiàn)如跳轉(zhuǎn)后的紅色警示����。而用戶在訪問其網(wǎng)站之后會被強制要求安裝一款名為“iClac”擴展程序,之前該擴展程序已經(jīng)在Google Web Store上線����。一旦安裝了該擴展,并沒有如名稱一樣具備計算器功能����,但是研究人員發(fā)現(xiàn)iCalc會秘密的設置一個代理,從通過一個遠程服務器來重定向所有的瀏覽器流量����。

Malwarebytes已經(jīng)向谷歌報告了該擴展程序,目前安裝量沒有超過1000個����,那些不知道通過任務管理器來關閉Chrome進程的用戶可能會繞進攻擊者設計的陷阱中����。目前谷歌已經(jīng)移除了該應用程序����,而該惡意程序活動的作者已經(jīng)開始推送另外的惡意擴展程序����,但這一次,受影響區(qū)域僅限于俄羅斯用戶����。

演示視頻

*參考來源:theinquirer、softpedia����,F(xiàn)B小編親愛的兔子編譯,轉(zhuǎn)載請注明來自FreeBuf黑客與極客(FreeBuf.COM)