信息來源:secdoctor

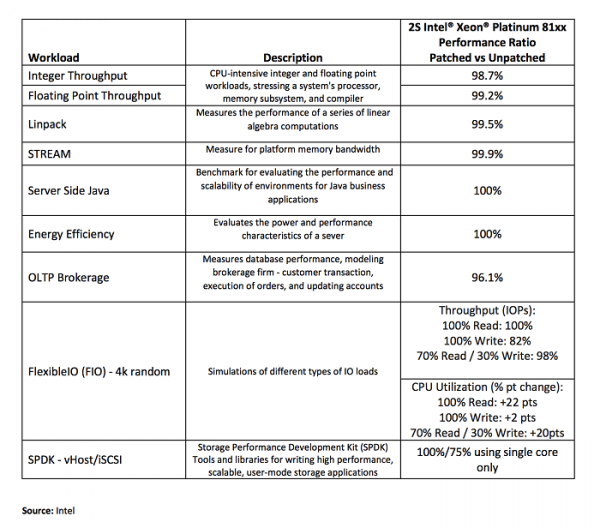

本周���,英特爾宣布該公司已經(jīng)為過去五年里發(fā)布的九成 CPU 發(fā)布了固件更新�����。補(bǔ)丁旨在緩解 Meltdown 和 Spectre 安全漏洞造成的影響,其使得攻擊者查看計(jì)算機(jī)上的敏感信息���,而過去 5~10 年里發(fā)布的大多數(shù) CPU 都深受其害�����。除了英特爾���,許多其它軟硬件制造商也為自家系統(tǒng)發(fā)布了相關(guān)補(bǔ)丁?;跀?shù)據(jù)中心的跑分結(jié)果,英特爾聲稱補(bǔ)丁只會對整體性能造成 0~2% 的影響�����。

然而某些針對存儲性能的測試表明�,補(bǔ)丁可能對數(shù)據(jù)吞吐造成高達(dá) 18% 的負(fù)面影響���。存儲性能開發(fā)套件(SPDK)測試顯示���,單核性能的影響甚至可達(dá) 25% ����。

感興趣的網(wǎng)友們可以參考 TechSpot 公布的“消費(fèi)級生產(chǎn)力與游戲性能測試”的對比報(bào)告��。

即便如此�,軟硬件廠商們?nèi)孕柽M(jìn)一步完善。英特爾最近承認(rèn)����,補(bǔ)丁可能導(dǎo)致了更加頻繁惱人的系統(tǒng)重啟和性能大降,而他們正在著手解決����。

此外,即便英特爾發(fā)布了補(bǔ)丁和微代碼更新��,也不等同于用戶可以高枕無憂����。Meltdown 漏洞可以在系統(tǒng)層面打補(bǔ)丁,而 Spectre 則需要通過更低層級的手段修復(fù)(通常需要更新主板的 BIOS 版本)�。

換言之,當(dāng)前根本無法仔細(xì)測算有多少機(jī)器尚未部署更新��。注重安全的用戶�����,可以借助安全專家 Steve Gibson 發(fā)布的 InSpectre 工具,來檢查他們的計(jì)算機(jī)是否仍然敞開著漏洞�。

最后還有傳聞稱,近日冒出了叫做 Skyfall 和 Solace 的兩種新型攻擊����。雖然尚未得到證實(shí),但安全研究人員稱其仍處于保密階段���,但愿廠商們可以在曝光之前完成修復(fù)��。