信息來源:51CTO

家里無線路由器還使用默認(rèn)登錄名和密碼的網(wǎng)友們注意啦,你的設(shè)備可能已成為僵尸網(wǎng)絡(luò)的一員,成為發(fā)動(dòng)攻擊的幫兇����。

根據(jù)近期安全廠商的網(wǎng)絡(luò)監(jiān)控發(fā)現(xiàn)���,從我國多個(gè)地區(qū)出現(xiàn)了大量類似Mirai僵尸網(wǎng)絡(luò)的掃描活動(dòng)��。從3月31日到4月3日的短短幾天里�����,就檢測(cè)到包括路由器和IP攝像頭的3423個(gè)IP地址的掃描行為����,攻擊目標(biāo)地則是巴西�。

被檢測(cè)到的類似Mirai的掃描活動(dòng)

這種攻擊行為與Mirai僵尸網(wǎng)絡(luò)類似,它的感染鏈條是通過不斷在互聯(lián)網(wǎng)上搜索可能存在漏洞的設(shè)備���,然后使用默認(rèn)的登錄名和密碼來劫持設(shè)備�。但這一次����,一些新的用戶名和密碼開始被使用����。

原始Mirai僵尸網(wǎng)絡(luò)中使用的默認(rèn)用戶名和密碼

此次掃描到的TOP24的用戶名和密碼組合

通常新的用戶名和密碼列表代表了新的攻擊目標(biāo)���。研究人員發(fā)現(xiàn)這些用戶名和密碼,很可能是安裝電信寬帶時(shí)�,贈(zèng)送的家庭路由器所使用的默認(rèn)設(shè)置。

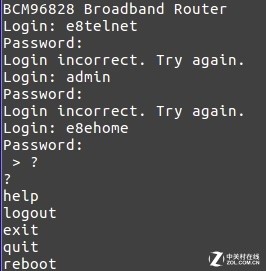

登錄到寬帶路由器的嘗試

通過掃描對(duì)比���,研究人員發(fā)現(xiàn)了一些掃描儀的IP地址���、167臺(tái)路由器、16臺(tái)IP攝像機(jī)以及4臺(tái)數(shù)字錄像機(jī)(DVR)都已淪為了僵尸網(wǎng)絡(luò)��。而這些僵尸路由器大多數(shù)都是基于Broadcom芯片的路由器����,涉及產(chǎn)品頗為廣泛。

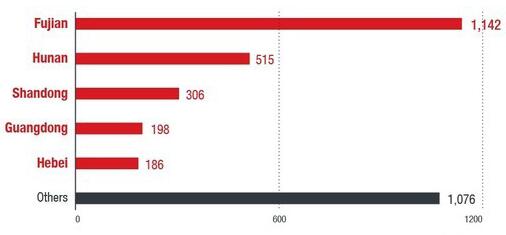

國內(nèi)地區(qū)在掃描活動(dòng)中的IP地理分布情況�����,福建成重災(zāi)區(qū)

為了避免你的路由器成為僵尸網(wǎng)絡(luò)幫兇�,請(qǐng)檢查自家設(shè)備的默認(rèn)密碼是否還是那些易于猜測(cè)的組合����。建議使用至少15個(gè)字符長度的密碼���,并混合使用大寫和小寫字母�����,數(shù)字和特殊字符等等�����。而對(duì)于設(shè)備制造商來說����,則應(yīng)該密切關(guān)注已發(fā)售的�、易受攻擊的產(chǎn)品并隨時(shí)提供相應(yīng)的安全補(bǔ)丁。