信息來源:secdoctor

美國國家情報總監(jiān)(ODNI)近日發(fā)布了情報社區(qū)透明度報告(Intelligence Community Transparency Report)��。該報告稱��,美國國家安全機(jī)構(gòu)在2017年基于31,196個搜索項目搜索了534,396,285項通話記錄�����。相對2016年的數(shù)據(jù)(22,360個搜索項目��,151,230,285項通話記錄)����,通話記錄翻了三倍多���。ODNI對此解釋���,這個數(shù)字上升原因可能是因為同一個通話記錄被兩個電話公司都記錄了一次,或者調(diào)查者只要了某個人特定的通話記錄��,而電話公司卻把所有記錄交了出來���。這個報告描述了美國對信息監(jiān)察的情況���,不過看上去遠(yuǎn)比斯諾登給出的描述寬松了很多���。

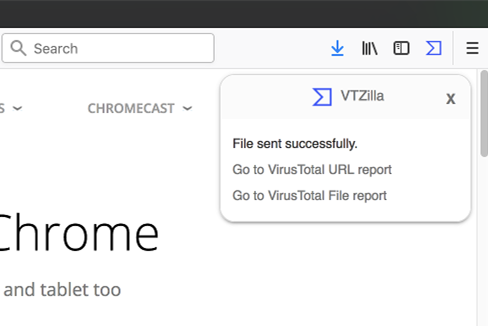

2012年以來,VirusTotal終于將他們的火狐插件VTZilla1.0升級到了2.0���,并且和最新的火狐瀏覽器可以兼容�����。這個插件的設(shè)計思路很簡單:通過在“下載”窗口增加一個選項使用戶可以將下載文件進(jìn)行掃描以及提交URL對URL的安全性進(jìn)行檢測��。

之前的版本�,VTZilla只對下載相關(guān)的URL進(jìn)行掃描�,而用戶只能通過URL報告來查看文件報告,并且只有當(dāng)VirusTotal的服務(wù)器能下載相關(guān)文件的情況才能查看����。而現(xiàn)在用戶可以將任何URL或者h(yuǎn)ash值發(fā)送給VirusTotal進(jìn)行檢測,并且一鍵查看報告���。這些報告能幫助用戶更好地確認(rèn)自己的上網(wǎng)安全性���。

英特爾又出事了——最近數(shù)家研究機(jī)構(gòu)都發(fā)現(xiàn)了英特爾還有8個類似“幽靈”的漏洞����,這些漏洞被命名為“下一代幽靈(Spectre Next Generation, Spectre-NG)”��。這些漏洞影響英特爾處理器以及一部分ARM芯片�����。AMD處理器正在被分析��,查看是否受影響�����。英特爾表示自己正在努力修復(fù)���,但是沒有提供詳細(xì)信息。

據(jù)稱�����,英特爾將在五月和八月各進(jìn)行一次更新?,F(xiàn)在Spectre-NG有兩種版本:一種只要軟件更新就能修復(fù),另一種也需要更新微代碼——即固件更新。盡管Spectre-NG和之前的幽靈很相似����,但是有一個例外。其中一個漏洞可以通過在虛擬機(jī)上實行任意代碼來攻破主機(jī)——而這個操作和之前的幽靈漏洞利用相比簡單多了��。云服務(wù)商Cloudflare和亞馬遜被報告稱受此影響���。

不過另一方面����,這些漏洞據(jù)悉并不會被利用于攻擊個人和企業(yè)電腦���,而是上面提到的通過虛擬機(jī)對主機(jī)的攻擊����,對云安全有很大的威脅����。而如今這些漏洞被曝出后,全球黑客們也會和英特爾競賽�,期望在補(bǔ)丁發(fā)布前找到利用的方式進(jìn)行攻擊。