信息來源:hackernews

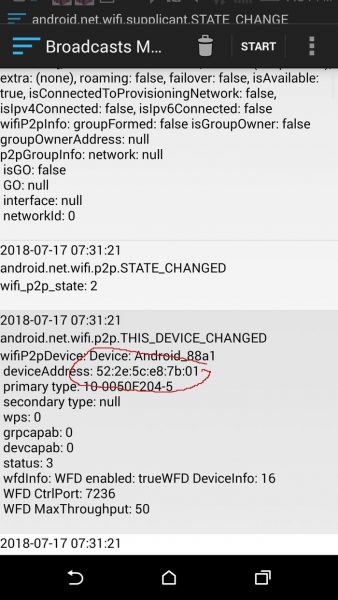

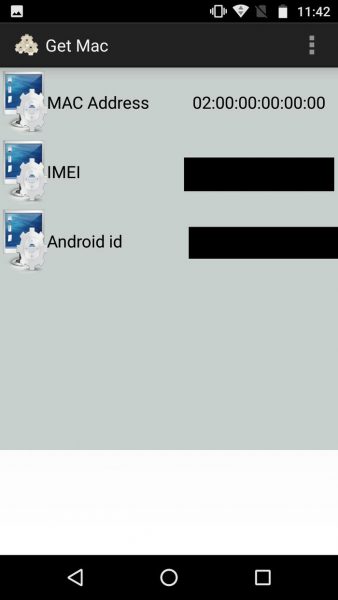

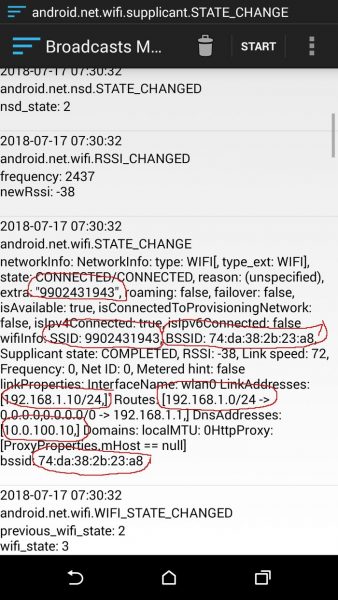

近日 Nightwatch Cybersecurity 的安全研究專家 Yakov Shafranovich 發(fā)現(xiàn)了 Android 系統(tǒng)中存在的漏洞����,能夠讓網(wǎng)絡(luò)攻擊者秘密捕獲 WiFi 廣播數(shù)據(jù)從而追蹤用戶����。這些數(shù)據(jù)涵蓋 WiFi 網(wǎng)絡(luò)名稱、BSSID��、本地 IP 地址���、DNS 服務(wù)器數(shù)據(jù)以及 MAC 地址���,盡管后者在 Android 6 及更高版本中就已經(jīng)通過 API 來隱藏掉了�。

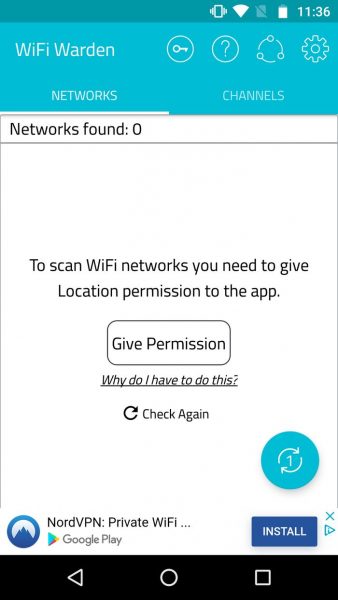

常規(guī) APP 通常會(huì)用于合法目的來截取這些數(shù)據(jù)���。但流氓 APP 在竊聽這些數(shù)據(jù)之后�,極有可能會(huì)導(dǎo)致敏感數(shù)據(jù)的泄露����。攻擊者可能會(huì)用于發(fā)起針對(duì)本地 WiFi 的網(wǎng)絡(luò)攻擊,以及使用 MAC 地址來追蹤指定的 Android 設(shè)備��。此外使用數(shù)據(jù)庫查找����,還可以通過網(wǎng)絡(luò)名稱和 BSSID 進(jìn)行地理標(biāo)記。

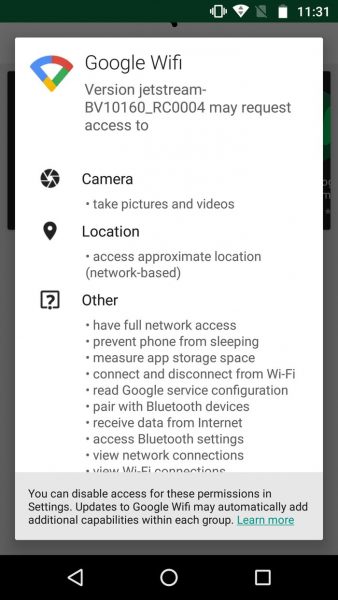

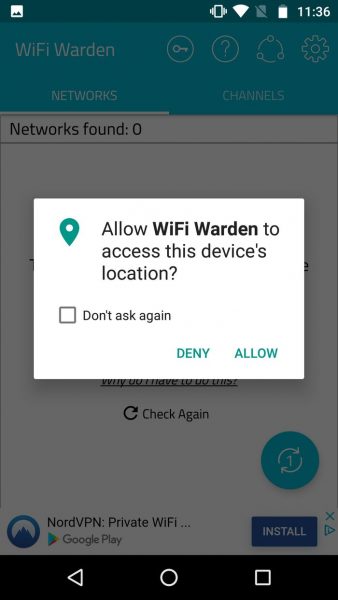

研究人員表示“雖然系統(tǒng)中對(duì)于閱讀此類消息的功能進(jìn)行了嚴(yán)苛的限制����,但應(yīng)用開發(fā)者往往忽略了如何正確的部署這些限制以及如何更好的保護(hù)敏感數(shù)據(jù)。這在 Android 系統(tǒng)中 APP 比較普遍���,一旦設(shè)備被惡意 APP 感染�����,就會(huì)被黑客處于監(jiān)聽的狀態(tài)�����,并且截取其他 APP 的廣播信息��?��!?