信息來源:FreeBuf

對于任何一個組織或企業(yè)來說��,DDoS攻擊絕對是殺傷力巨大的一種威脅類型�����,這種攻擊活動目的就是耗盡目標網絡和應用程序服務的所有可用資源���,并給目標組織帶來各種技術層面上的影響。

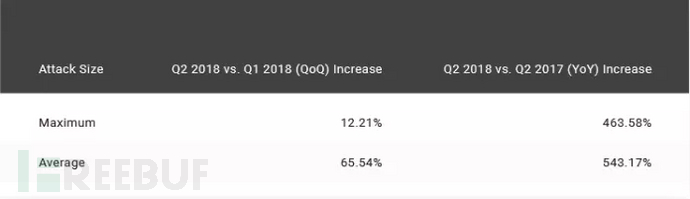

根據Nexusguard發(fā)布的2018年第二季度威脅報告�,物聯(lián)網僵尸網絡使DDoS攻擊的規(guī)模急劇增長,跟2017年第四季度相比�,這一季度里發(fā)生的DDoS攻擊無論是攻擊規(guī)模還是影響,都出現(xiàn)了大規(guī)模增長����。

研究人員對這一季度的DDoS攻擊進行分析之后,發(fā)現(xiàn)Satori和Anarchy這兩個專門利用0 day漏洞發(fā)動攻擊的僵尸網絡是導致近期DDoS攻擊數(shù)量猛增的罪魁禍首���。這些僵尸網絡可以在不進行放大的情況下生成大量攻擊數(shù)據�����,而在2018年第二季度里�,絕大部分DDoS攻擊都是TCP SYN攻擊。

根據Nexusguard的報告數(shù)據���,攻擊者可以通過增加單獨數(shù)據包的大小來控制DDoS攻擊的規(guī)模和影響度���,其中數(shù)據包的大小大約在887到936個字節(jié)區(qū)間。

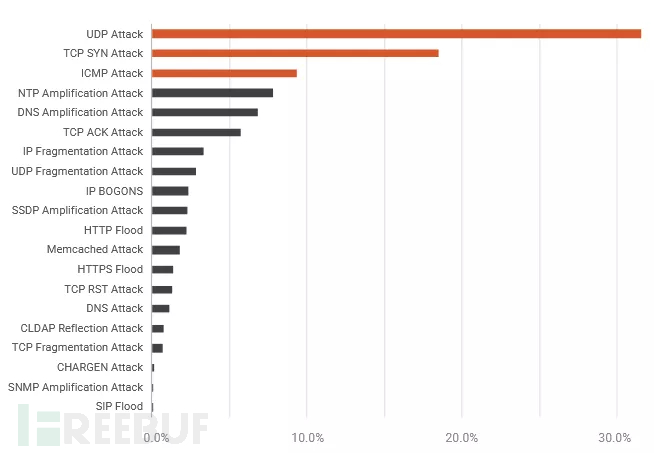

DDoS攻擊向量

基于UDP的攻擊是目前主要的DDoS攻擊向量�����,現(xiàn)在有很多攻擊者都在利用這種無連接和無會話的網絡協(xié)議來發(fā)動高效的攻擊��,因為他們在這個過程中不需要進行初始化握手連接����,而且數(shù)據流也不會受到發(fā)送速率的限制。

UDP(3,407attacks/31.56%oftotal attacks)

一般來說�,ping數(shù)據包主要是用來測試網絡連通性的,而攻擊者可以通過自制的工具并使用ping數(shù)據包來讓目標網絡出現(xiàn)過載的情況�。

ICMP(1,006attacks/9.32%oftotal attacks)

在基于SYN的攻擊活動中,攻擊者可以使用大量SYN數(shù)據包(ACK)來對目標網絡執(zhí)行DDoS攻擊�,這種方式同樣會讓目標服務器出現(xiàn)拒絕服務的情況(過載)。

TCPSYN (1,997attacks/18.50%oftotal attacks)

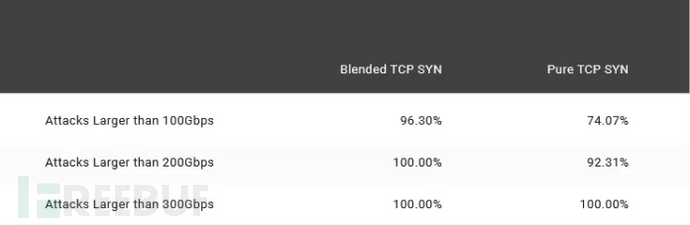

Nexusguard還發(fā)現(xiàn)�����,在很多其他的DDoS攻擊活動中,還會涉及到包括ICMP�、CLDAP、TCP SYN��、NTP放大和UDP在內的攻擊向量����,這些大約占47.97%��。而在大規(guī)模DDoS攻擊活動中���,主要采用的都是TCP SYN和UDP多向量融合的方式����,尤其是那些攻擊流量超100Gbps的DDoS攻擊活動�。

絕大部分的DDoS攻擊(55.28%)持續(xù)時間都不會超過90分鐘,40.1%的攻擊持續(xù)時間會在90分鐘至1200分鐘之間�,僅有4.62%的攻擊會持續(xù)超過1200分鐘。從流量方面來看���,64.13%的攻擊活動流量小于10Gbps���,35.87%的攻擊活動流量高于10Gbps�����。

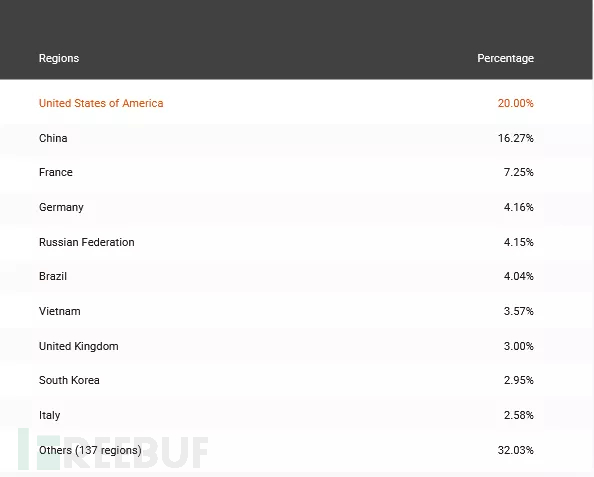

美國和中國是目前DDoS攻擊的主要來源地區(qū)�,緊隨其后的分別是法國����、德國和俄羅斯。

后話

任何一個組織或企業(yè)都應該確保自己的網絡系統(tǒng)部署了最高等級的網絡防護措施�,如果各位管理員想要了解更多關于DDoS防護方面的內容,可以參考這篇名叫《如何在十秒鐘之內終止DDoS攻擊》的文章�����。