信息來源:FreeBuf

介紹

FireEye的Mandiant應急響應和情報團隊識別出了一波DNS劫持攻擊,這波攻擊影響了大量域名,其中包括中東�����、北非��、歐洲和南美地區(qū)的政府機構��、通信部門以及互聯(lián)網(wǎng)基礎設施�����。研究人員目前還無法識別此次活動背后的攻擊者身份����,但初步研究表明,攻擊者與伊朗有關�����。與此同時��,研究人員也在積極與相關受害者�����、安全組織以及執(zhí)法機構密切合作�����,以盡可能緩解攻擊所帶來的影響����。

雖然此次活動使用了很多傳統(tǒng)的攻擊策略,但它和其他利用了DNS劫持的伊朗攻擊活動有所不同,接下來我們一起看一看攻擊者都使用了那些新型的攻擊策略�。

初步研究表明此次攻擊活動與伊朗有關

目前,針對此次活動的研究分析正在進行中�。此次攻擊活動中涉及到的DNS記錄篡改操作非常的復雜,而且攻擊跨越了不同的時間段����、基礎設施和服務提供商,因此完成此次攻擊活動的絕非一人�。

1.該活動中涉及到多個攻擊集群,并從2017年1月份開始活躍至今����。

2.攻擊活動涉及到了多個域名以及IP地址。

3.攻擊者使用了大量不同供應商的加密證書以及VPS主機����。

根據(jù)初步研究所得到的技術證據(jù)����,研究人員認為此次活動是在伊朗境內(nèi)發(fā)動的,而且該活動的確符合伊朗政府的利益鏈�����。

技術細節(jié)

在接下來的分析中,樣本使用了victim[.]com來代表目標用戶域名�,私人IP地址代表攻擊者控制的IP地址。

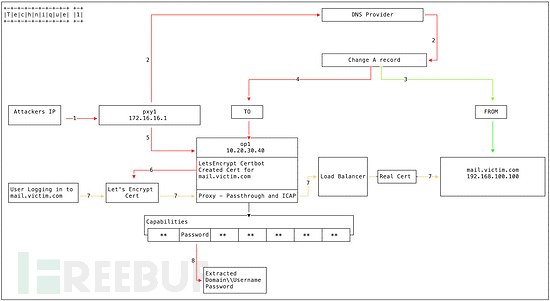

技術一��、DNS的A記錄

攻擊者所使用的第一種方法就是修改DNS中的A記錄����,如下圖所示:

1.攻擊者登錄PXY1(作為進行非屬性化瀏覽和其他基礎設施操作的代理);

1.攻擊者登錄PXY1(作為進行非屬性化瀏覽和其他基礎設施操作的代理);

2.攻擊者使用之前竊取來的憑證登錄DNS提供商的管理員界面��;

3.A記錄(例如mail[.]victim[.]com)當前指向的是192.168.100.100�����;

4.攻擊者修改A記錄�,并將其指向10.20.30.40(OP1);

5.攻擊者從PXY1切換至OP1:代理會監(jiān)聽所有開放端口����,并生成mail[.]victim[.]com的鏡像;負載平衡器會指向192.168.100.100 [mail[.]victim[.]com]來轉發(fā)用戶流量�����;

6.使用certbot來為mail[.]victim[.]com創(chuàng)建Let’s Encrypt證書�����;

7.當用戶訪問mail[.]victim[.]com時會被定向到OP1,Let’s Encrypt證書將允許瀏覽器建立通信連接����。連接會被轉發(fā)至負載均衡器,并建立真正的mail[.]victim[.]com連接��。在整個過程中��,用戶不會感受到任何的網(wǎng)絡延遲�;

8.用戶名、密碼和域名證書將會被攻擊者截獲并存儲�����。

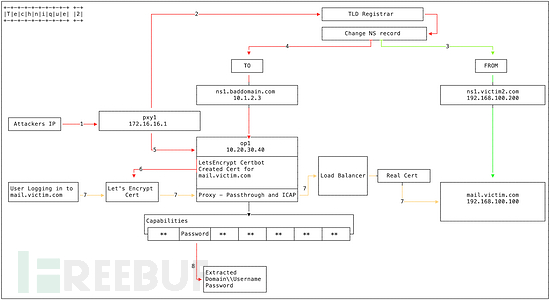

技術二�、DNS的NS記錄

攻擊者所使用的第二種技術需要修改DNS的NS記錄,如下圖所示:

1.攻擊者再次登錄PXY1����;

2.這一次����,攻擊者將利用之前且渠道的ccTLD或注冊憑證;

3.域名服務器記錄ns1[.]victim[.]com當前設置為192.168.100.200。攻擊者會修改NS記錄并將其指向ns1[.]baddomain[.]com [10.1.2.3]�。當收到mail[.]victim[.]com請求后,這個域名服務器會響應IP 10.20.30.40 (OP1)�,但如果請求的是www[.]victim[.]com,則會響應原始的IP 192.168.100.100�����。

4.攻擊者從PXY1切換至OP1:代理會監(jiān)聽所有開放端口�����,并生成mail[.]victim[.]com的鏡像����;負載平衡器會指向192.168.100.100 [mail[.]victim[.]com]來轉發(fā)用戶流量;

5.使用certbot來為mail[.]victim[.]com創(chuàng)建Let’s Encrypt證書�;

6.當用戶訪問mail[.]victim[.]com時會被定向到OP1,Let’s Encrypt證書將允許瀏覽器建立通信連接�。連接會被轉發(fā)至負載均衡器,并建立真正的mail[.]victim[.]com連接�����。在整個過程中��,用戶不會感受到任何的網(wǎng)絡延遲;

7.用戶名�����、密碼和域名證書將會被攻擊者截獲并存儲����。

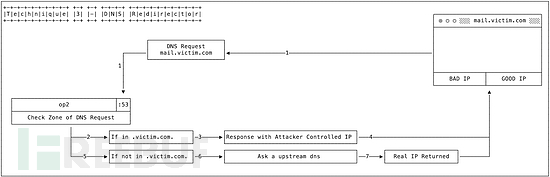

技術三、DNS重定向

除了上述兩種技術之外�,攻擊者還會同時解和這兩者來實現(xiàn)攻擊。這里就涉及到了DNS重定向技術�����,如下圖所示:

DNS重定向是由攻擊者控制的�����,它可以直接響應目標用戶的DNS請求�����。

1.指向mail[.]victim[.]com的DNS請求會被發(fā)送至OP2��;

2.如果域名處于victim[.]com空間中�����,OP2會響應一個由攻擊者控制的IP地址�����,用戶會被重定向至攻擊者控制的基礎設施�;

3.如果域名不處于victim[.]com空間內(nèi),OP2會向一個合法的DNS設施發(fā)送DNS請求����,并獲取到IP地址,然后將合法的IP地址返回給用戶����。

如何保護我們自己?

1.在我們的域名管理界面中啟用多因素身份驗證功能�����;

2.驗證A記錄和NS記錄的修改有效性�;

3.搜索跟自己域名相關的SSL證書,回收所有的惡意證書����;

4.驗證OWA/Exchanges日志中的IP源地址�;

5.對環(huán)境中的所有訪問權限進行安全審計�����。