信息來(lái)源:比特網(wǎng)

沒(méi)有采用加密的專業(yè)版無(wú)人機(jī)很容易WiFi被勾搭��,信號(hào)就被復(fù)制了��,接著就飛走了…..

警用無(wú)人機(jī)也逃不了被劫走的厄運(yùn)

在黑帽安全亞洲峰會(huì)上(Black Hat Asia)���,IBM安全專家Nils Rodday說(shuō)裝載了不加密的芯片的無(wú)人機(jī)會(huì)被攻擊者劫持��,而目前這些無(wú)人機(jī)被廣泛運(yùn)用于執(zhí)法部門��、緊急情況以及私人部門��。

據(jù)Rodday介紹�����,劫持一架超過(guò)2.8萬(wàn)美元的無(wú)人機(jī)所需成本不到40美元��,攻擊者只要多掌握一點(diǎn)無(wú)線電通信的基礎(chǔ)知識(shí)就可以劫持一架兩公里內(nèi)的無(wú)人機(jī)���。

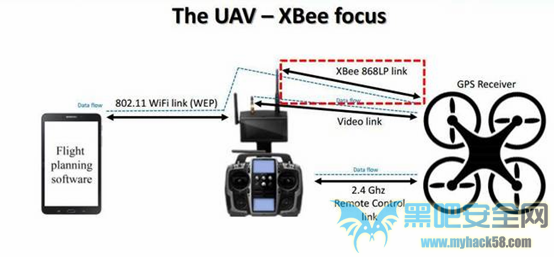

在歐洲,無(wú)人機(jī)被大量用于應(yīng)急服務(wù)��,而這一發(fā)現(xiàn)無(wú)疑讓情況更糟;針對(duì)Xbee(基于ZigBee技術(shù)的一個(gè)無(wú)線傳輸模塊)芯片的攻擊行為已經(jīng)頗為普遍�����,而且被攻擊的也不限于無(wú)人機(jī)���。

一名德國(guó)無(wú)人機(jī)研究者曾與某廠商合作�����,研究破解無(wú)人機(jī)及控制它的安卓應(yīng)用程序���。他發(fā)現(xiàn)受性能的限制�,無(wú)人機(jī)中Xbee芯片并沒(méi)有采用加密����,無(wú)線連接之后便可以控制空中100米以下的飛行設(shè)備,它們僅受到WEP(有線等效保密)微弱的保護(hù)����。

被劫持的無(wú)人機(jī)正在啟動(dòng)

無(wú)人機(jī)遭遇中間人攻擊

Rodday在黑帽亞洲安全會(huì)議上說(shuō),攻擊者通過(guò)復(fù)制安卓端的命令完全控制無(wú)人機(jī)�,他還在現(xiàn)場(chǎng)演示了如何發(fā)出指令讓無(wú)人機(jī)螺旋槳開(kāi)始轉(zhuǎn)動(dòng)、起飛��。

“你能夠破解WiFi WEP加密�����,然后斷開(kāi)無(wú)人機(jī)原來(lái)的控制端,只要在100米之內(nèi)就可以連上攻擊者的控制端���?!盧oddy告訴記者��。

現(xiàn)場(chǎng)演示中的Nils Rodday

攻擊者對(duì)Xbee鏈接進(jìn)行了中間人攻擊�,在無(wú)人機(jī)和兩公里外的控制端間插入了命令代碼�����。從而對(duì)無(wú)人機(jī)實(shí)現(xiàn)了遠(yuǎn)程控制的攻擊者�,還能拿到打包數(shù)據(jù),但Nils一臉壞笑地說(shuō):

“我相信大多數(shù)攻擊者都會(huì)選擇偷走它��?����!?

無(wú)人機(jī)信號(hào)流

Rodday表示如果Xbee應(yīng)用了加密���,攻擊者的遠(yuǎn)程攻擊命令則會(huì)被拒絕,從而可以緩解中間人攻擊和流量竊取的發(fā)生����。

Rodday建議無(wú)人機(jī)制造商避免受到攻擊的最簡(jiǎn)單方式就是對(duì)飛機(jī)固件與安卓應(yīng)用的流量進(jìn)行加密。