信息來源:hackernews

近日���,外媒報道了微軟 NTLM 協(xié)議中存在的新漏洞����,或?qū)е略谌魏?Windows 計算機上執(zhí)行遠程代碼、或?qū)θ魏沃С?Windows 集成身份驗證(WIA)的 Web 服務(wù)器(如 Exchange 和 ADFS)進行身份驗證�。具體說來是,Perrmpt 研究小組發(fā)現(xiàn)了由三個邏輯缺陷組成的兩個嚴(yán)重漏洞����,且所有 Windows 版本都易受到攻擊影響。更糟糕的是���,新漏洞可繞過微軟此前已部署的緩解措施��。

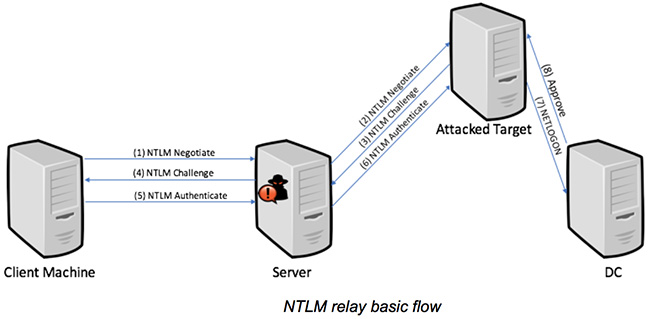

NTLM 中繼流程示意(來自:HelpNetSecurity����,via MSPU)

據(jù)悉����,NTLM Relay 是 Active Directory 環(huán)境中最常用的攻擊技術(shù)之一。雖然微軟此前已經(jīng)開發(fā)了幾種緩解 NTLM 中繼攻擊的緩解措施��,但 Preempt 研究人員發(fā)現(xiàn)其仍然存在隱患:

● 消息完整性代碼(MIC)字段可確保攻擊者不會篡改 NTLM 消息,但研究人員發(fā)現(xiàn)的旁路攻擊��,可以卸下 MIC 的保護���,并修改 NTLM 身份驗證流程中的各個字段����,如簽名協(xié)商���。

● SMB 會話簽名可防止攻擊者轉(zhuǎn)發(fā) NTLM 身份驗證消息以建立 SMB 和 DCE / RPC 會話�����,但旁路攻擊仍能將 NTLM 身份驗證請求中繼到域中的任何服務(wù)器(包括域控制器)��,同時建立簽名會話以執(zhí)行遠程代碼����。如果中繼身份驗證屬于特權(quán)用戶���,則會對全域造成損害�。

● 增強型身份驗證保護(EPA)可防止攻擊者將 NTLM 消息轉(zhuǎn)發(fā)到 TLS 會話�����,但攻擊者仍可繞過并修改 NTLM 消息��,以生成合法的通道綁定信息��。這使得攻擊者可利用用戶權(quán)限連接到各種 Web 服務(wù)����,并執(zhí)行讀取用戶電子郵件(通過中繼到 OWA 服務(wù)器)、甚至連接到云資源(通過中繼到 ADFS 服務(wù)器)等各種操作����。

Preempt 負責(zé)地向微軟公司披露了上述漏洞,后者在周二的時候發(fā)布了 CVE-2019-1040 和 CVE-2019-1019 補丁來應(yīng)對這些問題��。

然而 Preempt 警告稱�����,這么做還不足以充分應(yīng)對 NTLM Relay 帶來的安全隱患��,因為管理員還需要對某些配置加以更改���,才能確保有效的防護�����。

下面是管理員的建議操作:

(1)執(zhí)行修補程序 – 確保為工作站和服務(wù)器打上了所需的補丁���。

(2)強制 SMB 簽名����,放置攻擊者發(fā)起更簡單的 NTLM 中繼攻擊���,請務(wù)必在網(wǎng)絡(luò)中的所有計算機上啟用 SMB 簽名��。

(3)屏蔽 NTLMv1 – 該版本相當(dāng)不安全�,建議通過適當(dāng)?shù)慕M策略來完全封禁�����。

(4)強制執(zhí)行 LDAP / S 簽名 – 要防止 LDAP 中的 NTLM 中繼�����,請在域控制器上強制執(zhí)行 LDAP 簽名和 LDAPS 通道綁定����。

(5)實施 EPA – 為防止 Web 服務(wù)器上的 NTLM 中繼�,請強化所有 Web 服務(wù)器(OWA / ADFS)���,僅接受使用 EPA 的請求。

(6)減少 NTLM 的使用 – 因為即便采用了完整的安全配置�����,NTLM 也會比 Kerberos 帶來更大的安全隱患����,建議在不必要的環(huán)境中徹底棄用。