信息來源:FreeBuf

研究人員最近發(fā)現了新的黑客組織攻擊活動,被命名為TA2101,其目標是在德國公司和組織安裝后門惡意軟件。

概述

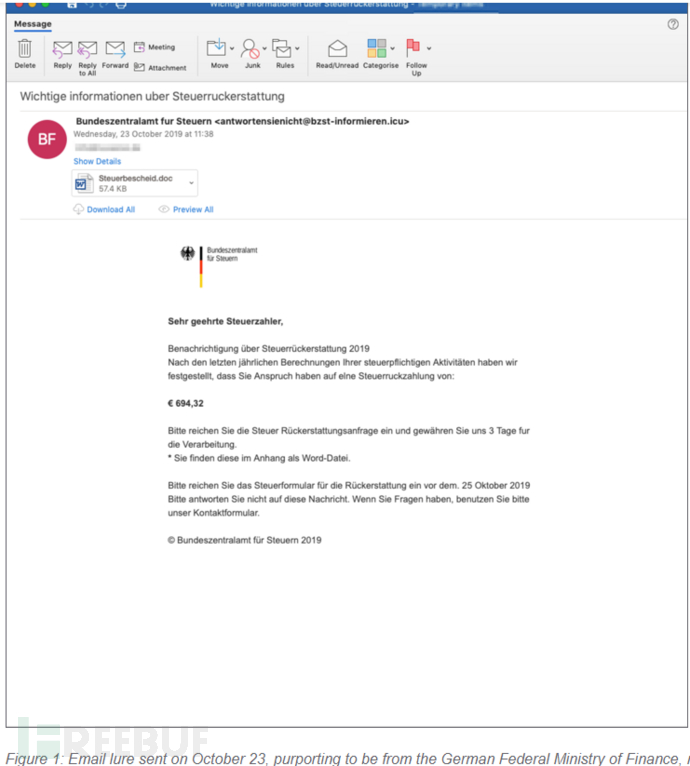

攻擊者冒充德國聯(lián)邦財政部的聯(lián)邦議員(Bundeszentralamt fur Steuern),并在電子郵件中使用了相似的域名���。

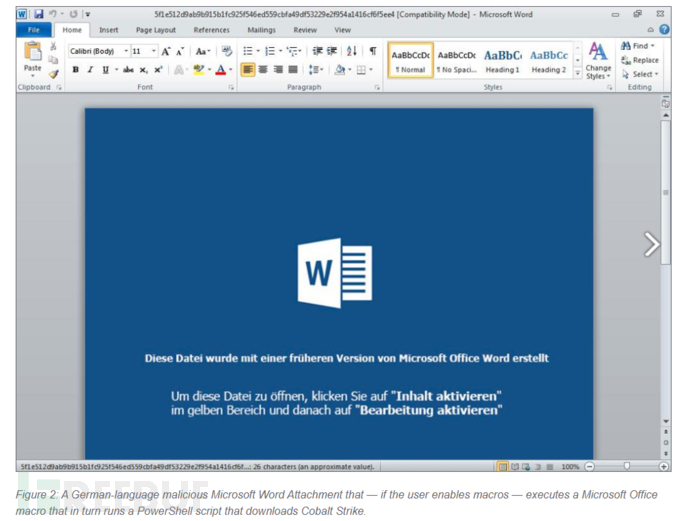

對德國的攻擊中����,攻擊者選擇了Cobalt Strike�����,這是一種商業(yè)許可的軟件工具�,通常用于滲透測試���。盡管該產品廣泛用作模擬工具�,但許多攻擊者如Cobalt Group�,APT32和APT19仍將其用作為惡意軟件來部署和執(zhí)行活動。

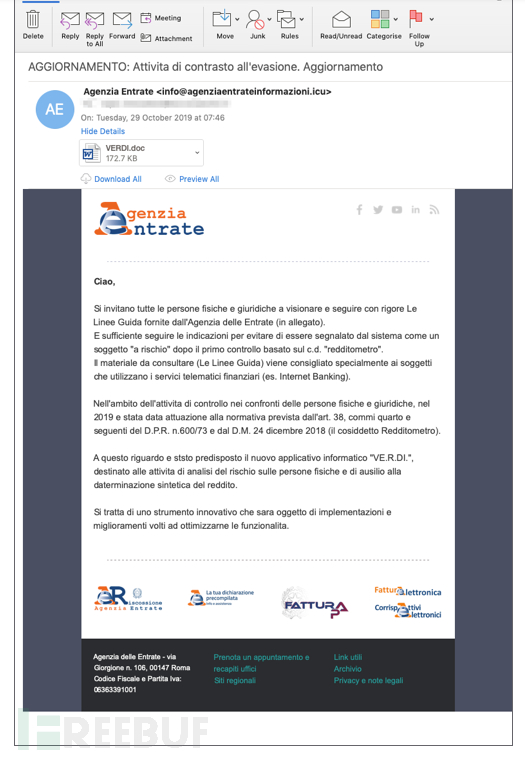

研究人員還發(fā)現攻擊者在傳播Maze勒索軟件時采用了與Cobalt Strike相似的社會工程技術�,在對意大利組織攻擊時冒充了意大利稅務局Agenzia Delle Entrate。最近還發(fā)現該組織在假冒美國郵政服務(USPS)���,針對美國相關目標傳播IcedID銀行木馬�����。

攻擊活動分析

在2019年10月16日至11月12日之間�,研究人員觀察到攻擊者向德國,意大利和美國的組織發(fā)送惡意電子郵件消息���,這些攻擊對象沒有特定的垂直領域�����,但收件人多為商業(yè)�����、IT業(yè)���,制造業(yè)和衛(wèi)生保健相關行業(yè)。

2019年10月16日至23日

10月16日至23日�,研究人員發(fā)現數百封冒充德國聯(lián)邦財政部的電子郵件,郵件帶有德國相關的惡意Microsoft Word附件�����。

惡意郵件正文為退稅相關內容,并誘騙收件人在三天內應提交退款申請(使用附件Microsoft Word文檔表單)���,這些電子郵件主要針對IT服務公司���。

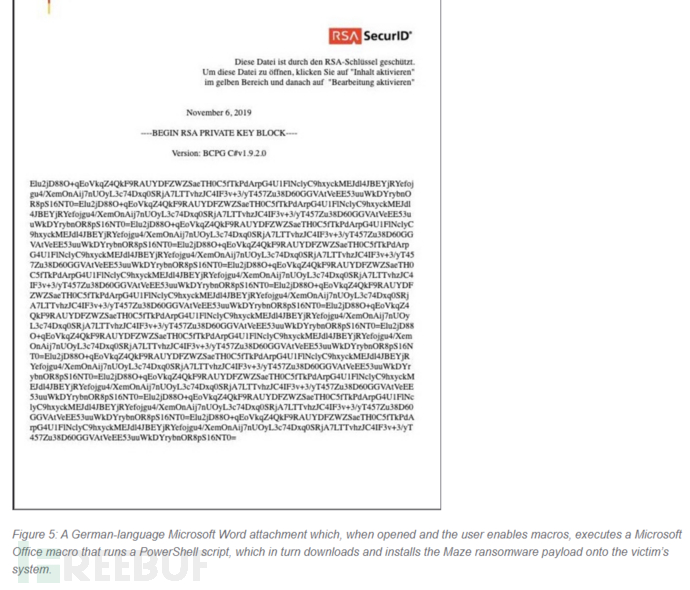

打開Microsoft Word附件后,將執(zhí)行Microsoft Office宏�����,進而執(zhí)行PowerShell腳本����,該腳本會將Maze勒索軟件下載并安裝到受害者的系統(tǒng)上��。

2019年10月29日

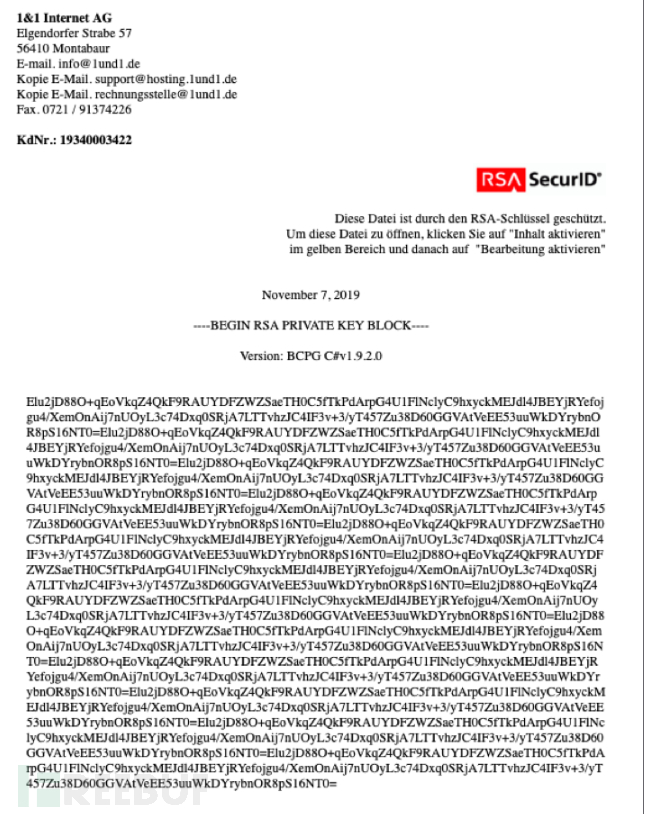

10月29日�,研究人員發(fā)現數十封冒充意大利稅務部電子郵件,郵件帶有意大利相關的惡意Microsoft Word附件�����。

該郵件正文為執(zhí)法活動通知��,通知收貨人打開并閱讀隨附文件��,以避免進一步的稅費和罰款。

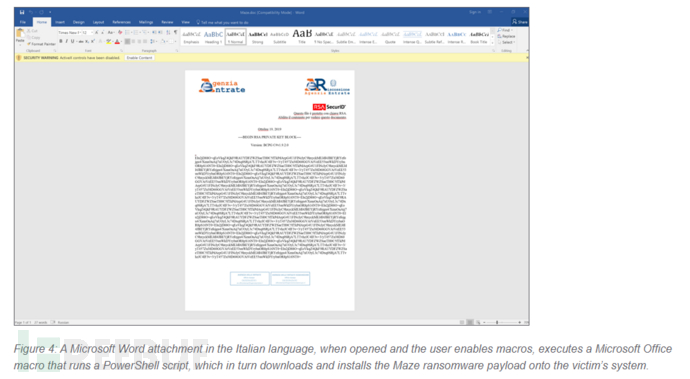

這些電子郵件主要針對制造公司�����,攻擊者將Microsoft Office宏的感染鏈用于PowerShell腳本中���,該腳本最終下載并安裝了Maze勒索軟件�。

下圖惡意文檔自稱是意大利稅收部使用的RSA SecurID密鑰����。

2019年11月6日

在2019年11月6日,研究人員觀察到數百封冒充德國聯(lián)邦財政部電子郵件����,郵件傳遞帶有德國相關的惡意Microsoft Word附件。 該惡意文檔聲稱是德國財政部使用的RSA SecurID密鑰��。這些電子郵件主要針對商業(yè)和IT服務公司��,并使用與以前的攻擊活動相同的感染鏈�����。

打開Microsoft Word文檔并啟用宏會在用戶的系統(tǒng)上安裝Maze勒索軟件,對受害者所有文件進行加密�,并在每個目錄中以TXT格式保存以下勒索內容。

2019年11月7日

在2019年11月7日��,研究人員觀察到數百封冒充了德國互聯(lián)網服務提供商電子郵件�,郵件帶有德國相關的惡意Microsoft Word附件。

與11月6日的攻擊活動一樣�����,攻擊者采用了相似的.icu域作為發(fā)件人的電子郵件地址�。 惡意的Microsoft Word附件帶有所謂的RSA SecurID密鑰,其格式類似于11月6日的發(fā)現的附件內容��。電子郵件主要針對商業(yè)和IT服務公司�����。

2019年11月12日

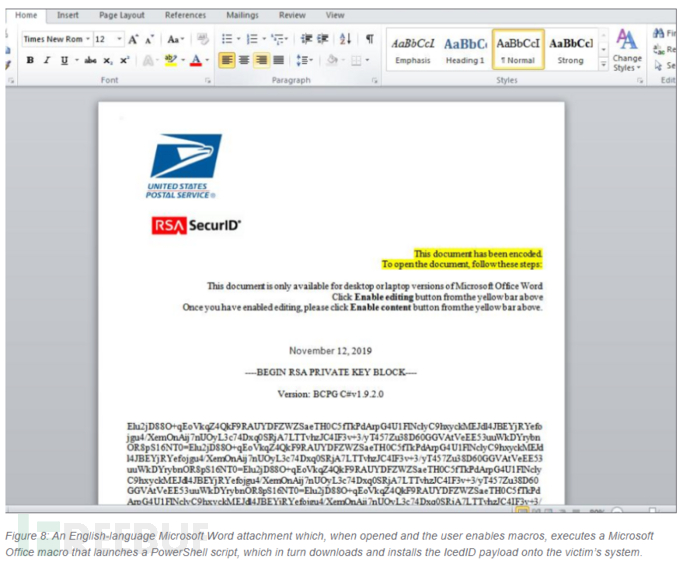

在2019年11月12日��,研究人員觀察到數千封冒充美國郵政服務(USPS)的電子郵件�����,郵件帶有英語相關的惡意Microsoft Word附件���,并試圖傳播IcedID銀行木馬���。

之前的歐洲攻擊活動不同,攻擊者選擇了一個類似.com的uspsdelivery-service.com域�,而不是.icu域。 惡意Microsoft Word附件帶有RSA SecurID密鑰��,其格式與以前活動中使用的相似����。

這些電子郵件使用相同的感染鏈主要針對醫(yī)療保健行業(yè)。

域和URL分析

研究人員觀察到了一系列相同的TTP(戰(zhàn)術��,技術和程序)�����, 這些措施包括使用.icu域�,這些活動中域DNS的SOA記錄了相同的電子郵件地址。

攻擊者使用的規(guī)范URL的格式可重復�����,且字符串中的word _ /.tmp隨時間略有變化���,該word_ / .tmp的使用情況可能與infosec社區(qū)在2019年發(fā)現的攻擊活動有關��。

與記錄的gladkoff1991@yandex.ru之間的聯(lián)系不只是最近的Cobalt Strike活動���,還涉及2019年9月以“ eFax”為主題的Buran惡意軟件攻擊活動����。

German Cobalt Strike/German Tax Office spoof (10.23)

email address: antwortensienicht@bzst-informieren.icu

SOA: gladkoff1991@yandex.ru

Italian Maze Campaign/Italian Ministry of Taxation spoof (10.29)

email address: info@agenziaentrate.icu

SOA: gladkoff1991@yandex.ru

IP: 91.218.114[.]37

German Maze Campaign/German Tax Office spoof (11.6)

此攻擊活動使用與10月23日相同的誘餌����,包括相同的“ RSA Key”惡意Microsoft Word附件。

German Maze Campaign/German ISP spoof (11.7)

email address: antwortensienicht@bzstinform.icu

SOA: gladkoff1991@yandex.ru

US IcedID Campaign / USPS Spoof (11.12)

Domain:uspsdelivery-service[.]com

SOA: gladkoff1991@yandex.ru

總結

以稅務為主題的電子郵件攻擊目標為2019稅務申報人�,與財務相關的誘餌已按季節(jié)性使用,與稅收相關的惡意軟件和網絡釣魚活動呈上升趨勢�����。

在2017年���,這些活動集中于網絡釣魚和復雜的社會工程學以及銀行木馬和勒索軟件�,2018年�,這些活動以稅收為主題�����。

隨著德國和意大利出現利用類似的稅收和退款相關的攻擊活動,研究人員已經觀察到類似的詐騙�,并且攻擊者在歐洲分嘗試傳播木馬。最近��,攻擊者又假冒美國郵政局攻擊了美國相關組織�����。這些誘餌文件越來越復雜��,反映出社會工程在在全球電子郵件攻擊領域中不斷改進���,攻擊者注重有效性性而不是數量�。