信息來(lái)源:安全牛

威脅監(jiān)控公司ZecOps本周發(fā)布了一個(gè)“大新聞”��,指出:

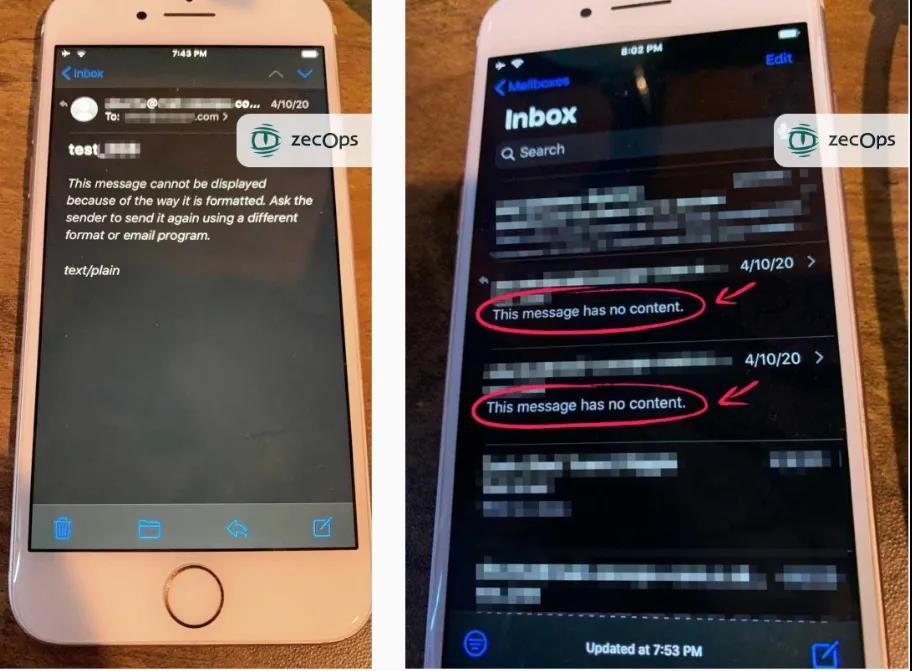

Apple iOS Mail應(yīng)用程序中存在三個(gè)嚴(yán)重漏洞�,可被黑客利用進(jìn)行零點(diǎn)擊攻擊(無(wú)需用戶交互即可實(shí)施攻擊�,通常此類漏洞價(jià)格高昂�����,使用者大多是國(guó)家級(jí)黑客)��。自2012年9月發(fā)布iOS 6以來(lái)�����,這些漏洞一直存在于Mail應(yīng)用程序中�,這意味著這個(gè)“遺傳”了八代iOS的嚴(yán)重漏洞影響著當(dāng)今使用的幾乎所有iPhone。

蘋(píng)果公司隨即發(fā)表聲明否認(rèn)這是程序漏洞�����,而是“方法漏洞”�����。作為回應(yīng),ZecOps堅(jiān)持其報(bào)告��,并發(fā)表了自己的回應(yīng)��,反對(duì)蘋(píng)果的聲明�。

ZecOps堅(jiān)稱這是Apple iOS Mail應(yīng)用程序中的一個(gè)嚴(yán)重漏洞,攻擊者可以利用該漏洞遠(yuǎn)程感染iPhone��,并控制其收件箱�。此外,ZecOps不僅發(fā)現(xiàn)攻擊可能在iPhone所有者不知情的情況下發(fā)生����,而且觸發(fā)事件已經(jīng)發(fā)生了兩年多了,第一個(gè)觸發(fā)事件隨后于2018年1月被發(fā)現(xiàn)�����。

本周日���,事情再次發(fā)生逆轉(zhuǎn)�,蘋(píng)果確認(rèn)了該漏洞的存在。

根據(jù)路透社報(bào)道�,ZecOps還發(fā)現(xiàn),與上一代iOS相比���,這些“零點(diǎn)擊”攻擊在iOS 13上更容易執(zhí)行。在iOS 12中��,實(shí)施攻擊需要iPhone用戶打開(kāi)惡意電子郵件�����。但是使用iOS 13時(shí)��,只需在后臺(tái)打開(kāi)Mail應(yīng)用程序即可自動(dòng)觸發(fā)攻擊����。

先不要恐慌!

ZecOps指出:“僅這些漏洞就不會(huì)對(duì)iOS用戶造成傷害���,因?yàn)楣粽唠S后需要一個(gè)額外的信息泄漏漏洞和一個(gè)內(nèi)核漏洞�����,才能完全控制目標(biāo)設(shè)備��?!?但是研究人員還指出,已經(jīng)發(fā)現(xiàn)多起漏洞利用事件�。

即使無(wú)法利用ZecOps公開(kāi)的漏洞對(duì)目標(biāo)設(shè)備進(jìn)行基本控制,攻擊者仍然可以使用Mail漏洞作為發(fā)起侵入式攻擊的第一個(gè)鏈接來(lái)構(gòu)建所謂的“漏洞利用鏈”����。iOS安全研究人員和Guardian Firewall的創(chuàng)建者Will Strafach指出,盡管Apple和ZecOps僅對(duì)Mail bug的有限實(shí)用性是正確的�����,但認(rèn)真對(duì)待這些類型的bug仍然很重要�����。

ZecOps透露��,受害者中包括北美一家財(cái)富500強(qiáng)公司的成員���,一名日本電信高管�、一名歐洲記者以及安全研究者口中的“VIP”��。研究人員說(shuō)��,該公司無(wú)法直接分析用于發(fā)動(dòng)攻擊的特殊電子郵件,因?yàn)楹诳屠盟麄儷@得的訪問(wèn)權(quán)限將其從受害者的手機(jī)中刪除����。

蘋(píng)果已經(jīng)向Vice證實(shí),它已經(jīng)設(shè)法在最新的iOS 13.4.5 Beta中修復(fù)了該漏洞�,并且看起來(lái)該公司現(xiàn)在將加快其發(fā)布速度。

在獲得安全補(bǔ)丁之前���,ZecOps給出了緩解措施:禁用Mail應(yīng)用程序(Apple 在此處提供指南)�����,而改用第三方郵件應(yīng)用程序。ZecOps發(fā)現(xiàn)Outlook和Gmail均不容易受到此漏洞的攻擊����。