信息來源:安全牛

一提到漏洞披露�����,人們首先想到的是漏洞賞金平臺或者國家漏洞庫之類,但事實上,最重要的���、最“及時”的漏洞披露渠道,往往是社交媒體���。

據(jù)美國能源部太平洋西北國家實驗室(PNNL)的計算機科學家稱��,在政府官方漏洞網(wǎng)站披露軟件漏洞之前��,漏洞信息往往已經(jīng)在社交媒體上展開討論��,這種做法可能構(gòu)成國家安全威脅����,但也為政府網(wǎng)絡安全提供了一個機會��,那就是在社交媒體尚更緊密地監(jiān)視關(guān)于軟件漏洞的討論���。

PNNL數(shù)據(jù)科學和分析小組高級研究科學家Svitlana Volkova說:

一些軟件漏洞已被攻擊者作為目標并加以利用����。我們想看看圍繞這些漏洞的討論是如何演變的���,社會化網(wǎng)絡安全是一個巨大的威脅��。政府和企業(yè)迫切需要了解����、衡量不同類型漏洞如何跨平臺傳播。

社交媒體(尤其是GitHub)引領漏洞披露潮流

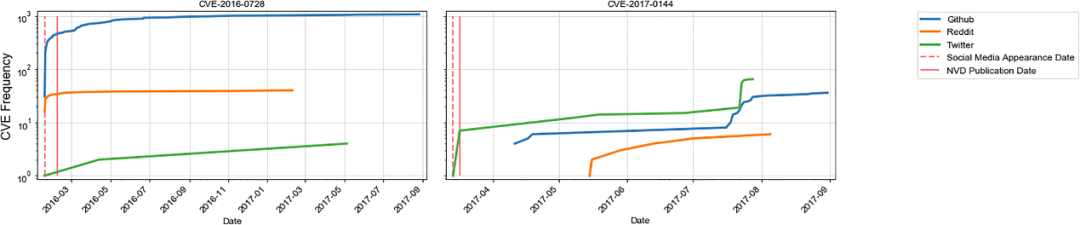

PNNL的研究表明���,從2015年到2017年��,有四分之一的軟件漏洞討論首先出現(xiàn)在社交媒體網(wǎng)站上���,然后才錄入國家漏洞數(shù)據(jù)庫(NVD、美國官方漏洞信息存儲庫)��。此外���,對于這部分漏洞����,社交媒體上開始討論近90天后才能顯示在國家數(shù)據(jù)庫中�����。(上圖)

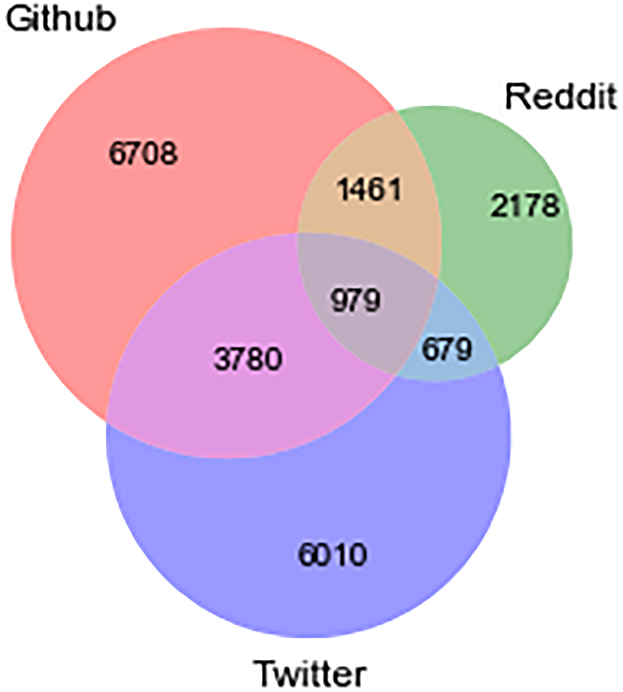

該研究集中在三個社交平臺(GitHub����、Twitter和Reddit)上,并評估了關(guān)于軟件漏洞的討論如何在每個社交平臺上傳播��。分析表明,GitHub是程序員常用的網(wǎng)絡和開發(fā)站點�����,到目前為止��,這三個站點中最有可能成為討論軟件漏洞的起點����。

研究人員寫道����,將GitHub作為討論軟件漏洞的起點是有道理的,因為GitHub是面向軟件開發(fā)的平臺���。

研究人員發(fā)現(xiàn)�����,將近47%的漏洞信息討論開始于GitHub���,然后向Twitter和Reddit擴散(上圖)。大約16%的漏洞在被發(fā)布到官方網(wǎng)站之前就已在GitHub上開始討論��。

無處不在的代碼庫漏洞

研究指出,幾乎所有的商業(yè)軟件代碼庫都包含開源共享代碼��,其中將近80%的代碼庫至少包含一個漏洞���。

此外�����,每個商業(yè)軟件代碼庫平均包含64個漏洞����。研究稱���,國家漏洞數(shù)據(jù)庫負責管理和公開發(fā)布的漏洞(CVE)“正在急劇增長”��,“迄今為止��,已經(jīng)收錄超過10萬個已知漏洞����?����!?

研究人員在論文中討論了哪些美國對手可能會注意到這種漏洞。他們提到了俄羅斯���、中國和其他國家�����,并指出在利用軟件漏洞時����,這些國家/地區(qū)使用這三種平臺的方式有所不同�����。

根據(jù)研究����,2017年與俄羅斯相關(guān)的網(wǎng)絡攻擊涉及200,000多名受害者����,影響了300,000多臺計算機,并造成了約40億美元的損失�����。

研究稱:發(fā)生這些攻擊是因為現(xiàn)代軟件中存在各種已知漏洞,而一些高級持續(xù)威脅組織有效地利用了這些漏洞來進行網(wǎng)絡攻擊���。

機器人和人類都構(gòu)成威脅

研究人員還區(qū)分了人類產(chǎn)生的社交媒體流量和機器人發(fā)出的自動消息���。研究人員發(fā)現(xiàn),由人類編寫的社交媒體信息比機器生成的信息能更有效地提高人們對軟件漏洞的認識����,因此對二者的區(qū)分非常重要。

研究者通過Botometer這個工具來區(qū)分人類信息和機器信息���。Botometer能夠通過用戶����、朋友�����、社交網(wǎng)絡���、時間和內(nèi)容等多個維度的分析來區(qū)分機器與人類�����,尤其是在Twitter上��,Botometer區(qū)分人類和“僵尸粉”的準確性非常高�����。

總結(jié)

大多數(shù)CVE信息在Twitter和Reddit之前就在GitHub上開始討論��,甚至在漏洞正式發(fā)布之前就開始了���,這對于網(wǎng)絡分析師而言是至關(guān)重要的信息����。分析人員以及產(chǎn)品供應商和代碼庫所有者可以使用社交媒體中的漏洞情報�����,提高開發(fā)人員和普通用戶對漏洞和軟件補丁的認識�����。

研究指出��,對社交媒體傳播軟件漏洞信息的能力的認識�����,為政府����、企業(yè)和機構(gòu)給出了一個非常重要的提示:

在預測和確定漏洞優(yōu)先級方面,社交媒體往往會比官方渠道更及時更有效����。

此外,對現(xiàn)社交環(huán)境中傳播的漏洞和補丁信息進行持續(xù)量化分析��,應當成為企業(yè)網(wǎng)絡安全風險管理和威脅情報工作的重要內(nèi)容�����。