持續(xù)收集敏感信息的托管DNS平臺(tái)��,很可能成為惡意人士理想的網(wǎng)絡(luò)間諜與情報(bào)數(shù)據(jù)收集目標(biāo)��。

-

研究發(fā)現(xiàn)�����,亞馬遜�����、谷歌等多款DNS托管服務(wù)存在問(wèn)題�,攻擊者可以劫持平臺(tái)解析節(jié)點(diǎn)����,攔截部分傳入的DNS流量,并據(jù)此映射出企業(yè)的內(nèi)部網(wǎng)絡(luò)�;

-

這次事件再次引發(fā)擔(dān)憂,持續(xù)收集敏感信息的托管DNS平臺(tái)����,很可能成為惡意人士理想的網(wǎng)絡(luò)間諜與情報(bào)數(shù)據(jù)收集目標(biāo)。

在日前召開(kāi)的美國(guó)黑帽安全大會(huì)(Black Hat USA 2021)上���,云安全廠商Wiz公司兩位安全研究員Shir Tamari與Ami Luttwak披露一項(xiàng)影響托管DNS服務(wù)商的新問(wèn)題���。利用這個(gè)bug,攻擊者可以劫持平臺(tái)節(jié)點(diǎn)����、攔截部分傳入的DNS流量并據(jù)此映射客戶的內(nèi)部網(wǎng)絡(luò)。

這項(xiàng)漏洞也讓人們?cè)俅我庾R(shí)到�,持續(xù)收集敏感信息的托管DNS平臺(tái),很可能成為惡意人士理想的網(wǎng)絡(luò)間諜與情報(bào)數(shù)據(jù)收集目標(biāo)���。

漏洞原理

如今�,不少DNS即服務(wù)供應(yīng)商會(huì)將DNS服務(wù)器出租給企業(yè)客戶��。雖然運(yùn)行自有DNS名稱服務(wù)器難度不算高��,但為了擺脫DNS服務(wù)器基礎(chǔ)設(shè)施管理負(fù)擔(dān)��、享受更穩(wěn)定的運(yùn)行時(shí)間與一流服務(wù)安全保障��,很多企業(yè)還是更傾向于選擇AWS Route53�����、Google Cloud Platform等托管服務(wù)。

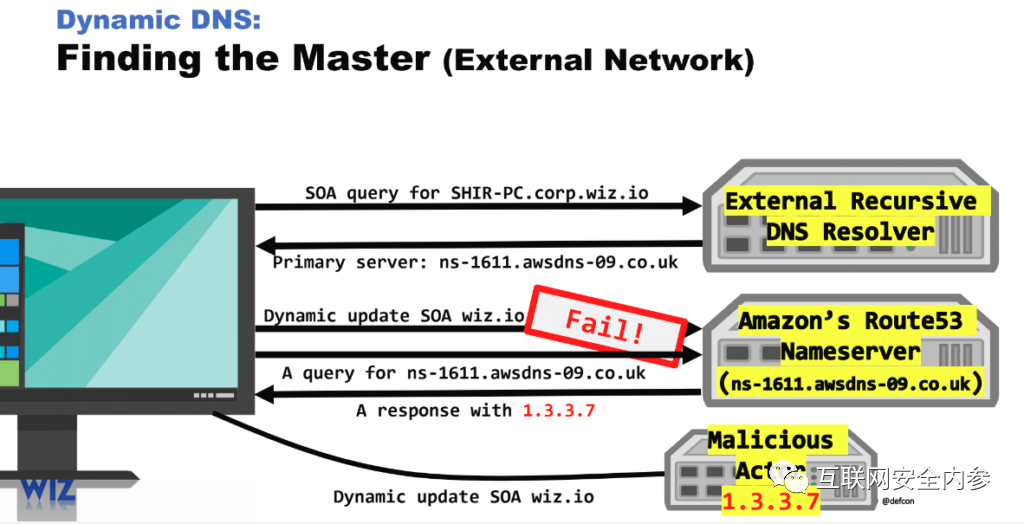

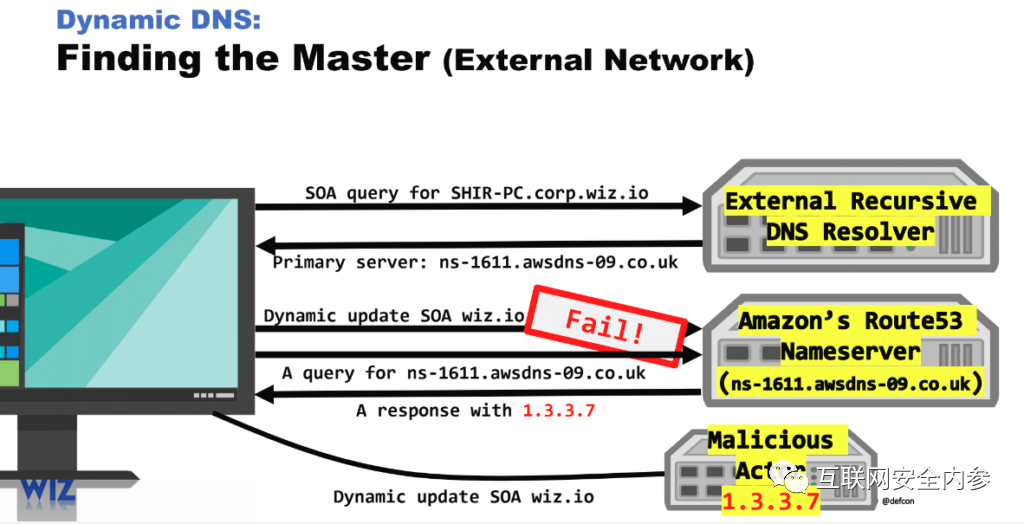

要登錄至托管DNS服務(wù)商���,企業(yè)客戶一般需要在服務(wù)商處注冊(cè)自己的內(nèi)部域名�����。最常見(jiàn)的方式就是前身后端門戶���,并將company.com及其他域名添加至服務(wù)商指定的名稱服務(wù)器之一(例如ns-1611.awsdns-09.co.uk)。

在完成此項(xiàng)操作之后�����,當(dāng)企業(yè)員工需要接入互聯(lián)網(wǎng)應(yīng)用程序或網(wǎng)站時(shí)���,他們的計(jì)算機(jī)就會(huì)查詢第三方DNS服務(wù)器���,以獲取連接目標(biāo)的IP地址。

Wiz團(tuán)隊(duì)發(fā)現(xiàn)�,某些托管DNS服務(wù)商并沒(méi)有將后端中的DNS服務(wù)器列入黑名單。

在上周的一次采訪中�,Wiz研究人員表示他們已經(jīng)確認(rèn)可以在后端添加托管DNS服務(wù)商自身的名稱服務(wù)器(例如ns-1611.awsdns-09.co.uk),并將其指向自己的內(nèi)部網(wǎng)絡(luò)���。

如此一來(lái)�����,Wiz團(tuán)隊(duì)就能順利劫持被發(fā)送至托管DNS服務(wù)商服務(wù)器處的DNS流量���。但從實(shí)際測(cè)試來(lái)看,Wiz團(tuán)隊(duì)并沒(méi)有收到經(jīng)由該服務(wù)器的所有DNS流量��,只是收到了大量動(dòng)態(tài)DNS更新�����。

所謂動(dòng)態(tài)DNS更新�����,是指工作站在內(nèi)網(wǎng)中的IP地址或其他詳細(xì)信息發(fā)生變更時(shí)�����,被發(fā)送至DNS服務(wù)器的特殊DNS消息�。

Wiz團(tuán)隊(duì)強(qiáng)調(diào),雖然無(wú)法嗅探目標(biāo)企業(yè)的實(shí)時(shí)DNS流量����,但動(dòng)態(tài)DNS更新已經(jīng)足以繪制使用同一托管DNS服務(wù)器的其他企業(yè)的內(nèi)網(wǎng)結(jié)構(gòu)圖����。

一座“大寶藏”

這些數(shù)據(jù)看似人畜無(wú)害�����,實(shí)際卻并非如此���。

Tamari與Luttwak表示��,在進(jìn)行測(cè)試的14個(gè)小時(shí)當(dāng)中�����,他們成功從15000多個(gè)組織處收集到動(dòng)態(tài)DNS更新�����,其中涉及130多家政府機(jī)構(gòu)與不少財(cái)富五百?gòu)?qiáng)企業(yè)���。

這部分泄露數(shù)據(jù)包括各系統(tǒng)的內(nèi)部與外部IP地址、計(jì)算機(jī)名稱��,在某些極端情況下甚至涉及員工姓名。

兩位研究員將收集到的數(shù)據(jù)形容為一座情報(bào)“大寶藏”����。

他們還在采訪中強(qiáng)調(diào),這類數(shù)據(jù)有著廣泛的用途���,包括確定高價(jià)值企業(yè)的內(nèi)部結(jié)構(gòu)、識(shí)別域控制器���,而后以遠(yuǎn)超傳統(tǒng)隨機(jī)發(fā)送垃圾郵件的高針對(duì)性精準(zhǔn)攻擊向目標(biāo)發(fā)起沖擊���。

例如,研究團(tuán)隊(duì)能夠確定哪些企業(yè)系統(tǒng)正在運(yùn)行受NAT保護(hù)的IPv4地址���,哪些系統(tǒng)運(yùn)行的是IPv6地址——由于IPv6的天然特性���,這些系統(tǒng)會(huì)始終在線并持續(xù)暴露在攻擊視野之下。

除了網(wǎng)絡(luò)安全之外���,這些數(shù)據(jù)還有其他用途���。情報(bào)機(jī)構(gòu)可以利用這部分?jǐn)?shù)據(jù)將各企業(yè)與政府機(jī)構(gòu)交叉關(guān)聯(lián)起來(lái)�,快速找到對(duì)應(yīng)的政府承包商�����。

此外����,Wiz團(tuán)隊(duì)表示在將收集到的數(shù)據(jù)繪制在地圖上之后,還可以用于識(shí)別違反美國(guó)外國(guó)資產(chǎn)控制辦公室(OFAC)規(guī)定�,在伊朗及科特迪瓦等受制裁國(guó)家開(kāi)展業(yè)務(wù)的企業(yè)。

亞馬遜與谷歌迅速發(fā)布更新

Wiz團(tuán)隊(duì)提到����,他們發(fā)現(xiàn)有三家DNS即服務(wù)供應(yīng)商容易受到這個(gè)問(wèn)題的影響。其中的亞馬遜與谷歌快速行動(dòng)�����,已經(jīng)發(fā)布了相應(yīng)更新���,第三家服務(wù)商也正在著手修復(fù)�����。

在本周的郵件采訪中��,亞馬遜與谷歌發(fā)言人回應(yīng)稱�����,已經(jīng)修復(fù)了Wiz發(fā)現(xiàn)的攻擊薄弱點(diǎn)���,現(xiàn)在企業(yè)客戶已無(wú)法在后端上注冊(cè)服務(wù)商自己的域名�����。

我們還詢問(wèn)兩家企業(yè)是否進(jìn)行過(guò)回溯調(diào)查,明確客戶之前是否曾借此收集其他企業(yè)的數(shù)據(jù)�����。亞馬遜發(fā)言人沒(méi)有做出回應(yīng)��,但谷歌表示并未發(fā)現(xiàn)“平臺(tái)上有任何惡意濫用的證據(jù)”��。

此外�����,Wiz團(tuán)隊(duì)還懷疑另有十余家DNS即服務(wù)供應(yīng)商也有可能受到類似攻擊的影響���。

但他們也提到��,這里的問(wèn)題絕不僅僅是服務(wù)商忘記在后端注冊(cè)系統(tǒng)中將自己的DNS服務(wù)器列入黑名單那么簡(jiǎn)單�。

首先,為什么動(dòng)態(tài)DNS更新會(huì)首先到達(dá)互聯(lián)網(wǎng)�����?為什么這部分更新信息沒(méi)有被限定在本地網(wǎng)絡(luò)之內(nèi)�?

研究人員們也提出了自己的假設(shè),即微軟Windows服務(wù)器中的一個(gè)默認(rèn)選項(xiàng)�,允許此類DNS流量通過(guò)本地網(wǎng)絡(luò)傳輸至互聯(lián)網(wǎng),這可能才是造成問(wèn)題的元兇�����。

在就此事向微軟方面求證時(shí)�,微軟發(fā)言人建議企業(yè)客戶按照以下指南操作,防止動(dòng)態(tài)DNS更新接觸公共互聯(lián)網(wǎng):

參考來(lái)源:https://therecord.media/amazon-and-google-patch-major-bug-in-their-dns-as-a-service-platforms/