信息來源:安全內參

在一個不知名的人劫持了他們的暗網支付門戶和數(shù)據泄露博客之后����,REvil勒索軟件團隊再次關閉網站�。其暗網站點昨天早些時候下線,一名隸屬于REvil行動的黑客在某知名黑客論壇上發(fā)帖稱�����,有人劫持了該團伙的域名�。

該事件由外部安全研究人員首先發(fā)現(xiàn)�,指出一個不知名的人使用與REvil的暗網站點相同的私鑰劫持了Tor隱藏服務(洋蔥域)�����,并且可能擁有這些站點的備份����。

“但自從今天莫斯科時間10月17日12點���,有人祭出了登陸和博客的隱藏服務�,使用與我們相同的密鑰,我的擔憂得到了證實�����。第三方有洋蔥服務密鑰的備份”一個名為‘0_neday’的黑客在黑客論壇上發(fā)帖��。

該黑客繼續(xù)說,他們沒有發(fā)現(xiàn)服務器受到威脅的跡象����,但將關閉該操作。

然后�,威脅行為者告訴附屬機構通過Tox與他聯(lián)系以獲取解密密鑰�����,這樣附屬機構可能會繼續(xù)勒索受害者并在支付贖金時提供解密器��。

要啟動Tor隱藏服務(.onion 域),您需要生成一個私鑰和公鑰對��,用于初始化服務���。私鑰必須是安全的�����,并且只有受信任的管理員才能訪問����,因為任何有權訪問此密鑰的人都可以使用它在自己的服務器上啟動相同的.onion服務���。由于第三方能夠劫持域����,這意味著他們也可以訪問隱藏服務的私鑰。

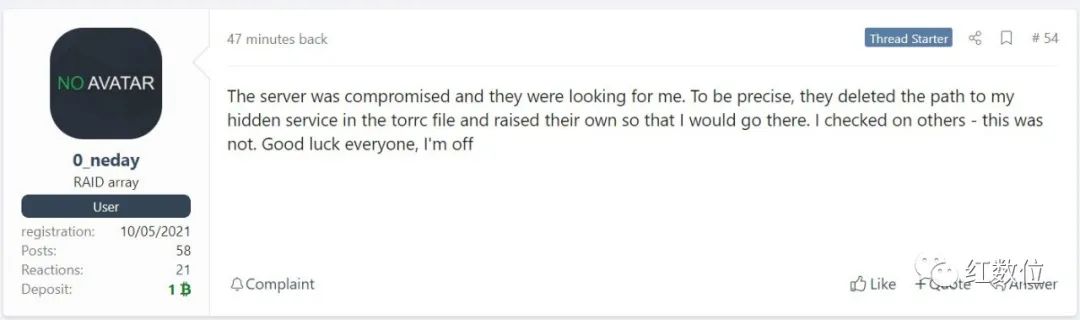

昨天晚上���,0_neday再次在黑客論壇主題上發(fā)帖�,但這次說他們的服務器被入侵了��,無論是誰做的����,都是針對REvil團隊的。

論壇帖子指出REvil服務器已被入侵

目前���,尚不清楚是誰破壞了他們的服務器�����。

由于Bitdefender和執(zhí)法部門獲得了主REvil解密密鑰的訪問權并發(fā)布了免費的解密器�����,一些威脅行為者認為FBI或其他執(zhí)法部門自重新啟動以來就可以訪問服務器。由于沒有人知道Unknown(REvil公開代表)發(fā)生了什么,REvil團隊也有可能試圖重新控制操作����。

REvil可能會永久關閉

在REvil通過Kaseya MSP平臺中的零日漏洞對公司進行大規(guī)模攻擊后 ,REvil后續(xù)操作突然關閉���,其面向公眾的代表Unknown消失了�����。

在Unknown沒有回來之后�����,其余的REvil運營商在9月使用備份再次啟動了操作和網站。(延伸閱讀:REvil正式同名復出�����,消失內幕曝光)從那以后,勒索軟件業(yè)務一直在努力招募用戶��,甚至將附屬公司的傭金提高到90%�����, 以吸引其他威脅行為者與他們合作����。

由于這次最新的事故����,其當前REvil品牌可能會永遠消失。然而�����,對于勒索軟件來說���,沒有什么事會永遠持續(xù)下去�,很可能很快就會將重新更名再次上線�。