信息來(lái)源:比特網(wǎng)

研究人員發(fā)布了針對(duì)cve-2016-9311漏洞的PoC�����,這個(gè)漏洞能夠?qū)е翹TP守護(hù)進(jìn)程崩潰�����,并且觸發(fā)Windows系統(tǒng)拒絕服務(wù)�����。

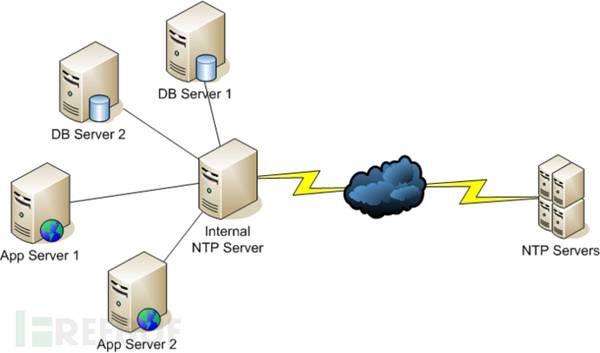

NTP協(xié)議能被黑客利用�����。NTP是一種廣泛用于時(shí)鐘同步的協(xié)議�����,這種協(xié)議能夠在多個(gè)系統(tǒng)同步時(shí)間�����。

之前�����,專家曾報(bào)告過(guò)NTP協(xié)議的漏洞�����,這個(gè)漏洞能夠被黑客利用來(lái)進(jìn)行大規(guī)模的DDoS攻擊�����。2014年4月�����,有人使用最大規(guī)模(400Gbps)的DDoS NTP放大攻擊使得Cloudfare的歐洲服務(wù)器陷入癱瘓�����。

本周�����,網(wǎng)絡(luò)時(shí)間基金會(huì)修復(fù)了一個(gè)漏洞�����,編號(hào)為CVE-2016-9311影響了NTP.org發(fā)布的眾多nptd�����,版本號(hào)為4.2.8p9之前�����,4.3.94除外�����。

漏洞的發(fā)現(xiàn)者是安全研究員Magnus Stubman�����。9月29日�����,Stubman收到了開(kāi)發(fā)的補(bǔ)丁。他在幾天后向公眾公布了漏洞�����。新發(fā)布的4.2.8p9修復(fù)了本漏洞�����,這個(gè)版本還包括共40項(xiàng)安全補(bǔ)丁和改進(jìn)�����。

可導(dǎo)致Windows拒絕服務(wù)

漏洞能夠?qū)е翹TP守護(hù)進(jìn)程崩潰�����,并且觸發(fā)Windows系統(tǒng)拒絕服務(wù)�����。

“漏洞能夠讓未授權(quán)的用戶用構(gòu)造好的UDP包是的ntpd崩潰�����,導(dǎo)致空指針引用�����。” Stubman在周一的公告中寫道�����。

“根據(jù)NTP.org�����,ntpd沒(méi)有默認(rèn)開(kāi)啟trap服務(wù)�����,如果trap被開(kāi)啟�����,攻擊者就能通過(guò)特別構(gòu)造的數(shù)據(jù)包導(dǎo)致空指針引�����、ntpd崩潰�����,進(jìn)而導(dǎo)致服務(wù)器拒絕服務(wù)�����。這個(gè)漏洞只影響Windows服務(wù)器�����?����!笨▋?nèi)基梅隆大學(xué)軟件工程學(xué)院CERT發(fā)布的漏洞記錄VU#633847中寫道�����。

Stubman發(fā)布了針對(duì)這一漏洞的PoC�����。理論上來(lái)說(shuō)任何人都可以通過(guò)構(gòu)造數(shù)據(jù)包來(lái)使Windows服務(wù)器崩潰�����。

“NTP用戶應(yīng)該立即采取行動(dòng)保證NTP守護(hù)進(jìn)程無(wú)法遭攻擊�����。用戶們可以趁此機(jī)會(huì)通過(guò)BCP38部署Ingress和Egress過(guò)濾。ntp-4.2.8p9已于11月21日發(fā)布�����,新版本修復(fù)了1個(gè)高危漏洞�����,2個(gè)中危漏洞�����,2個(gè)中低危漏洞和5個(gè)低危漏洞�����,還修復(fù)了28個(gè)bug和其他一些改進(jìn)�����?����!?/span>

由于PoC代碼已經(jīng)流出�����,請(qǐng)管理員們立即給NTP打上補(bǔ)丁�����。